Зміст

Зараз віруси знайшли досить широке поширення і заразити ними комп'ютер може практично кожен користувач, навіть не підозрюючи цього. Існує кілька типів подібних загроз, які приховують файли на знімних носіях, а звичайна зміна атрибутів не завжди допомагає. Наприклад, іноді замість директорій з'являються ярлики і при спробі запуску такого ярлика відбувається ще більше зараження, а вихідні об'єкти так просто відшукати не виходить. Сьогодні ми б хотіли покроково розписати процедуру вирішення цієї проблеми, взявши до уваги всі нюанси.

Вирішуємо проблему з приховуванням вірусом файлів на флешці

Приховування знаходяться на флешці файлів &8212; одна з найбільш нешкідливих проблем, з якими стикаються жертви вірусів. Однак в більшості випадків подібні загрози продовжують далі поширюватися по ПК в пошуках інформації, наприклад, платіжних даних. Тому їх потрібно якомога швидше виявити і видалити. При цьому важливо зберегти файли, що ми і спробуємо зробити далі.

Крок 1: Використання антивірусу

Завжди в першу чергу рекомендується використовувати спеціальне антивірусне програмне забезпечення, яке не тільки знайде вірус на комп'ютері або USB-накопичувачі, але і видалить його. Така дія необхідно для того щоб можна було зробити файли знову видимими і позбутися від подальших труднощів при роботі з ними. Рекомендується задіяти кілька інструментів, оскільки іноді нові віруси ще відсутні в базі захисного ПЗ. В іншій нашій статті за наступним посиланням ви знайдете п'ять різних способів здійснення поставленого завдання.

Детальніше: перевіряємо і повністю очищаємо флешку від вірусів

Крок 2: видалення залишкових записів у реєстрі

Не завжди після повного видалення вірусу з ПК програмним методом стираються абсолютно всі файли, пов'язані з ним. Деякі додатки і утиліти вміло маскуються під доброзичливий софт і запускаються кожен раз, як відбувається старт операційної системи. Зазвичай такі записи залишаються в реєстрі, тому їх потрібно видалити, а зробити це можна так:

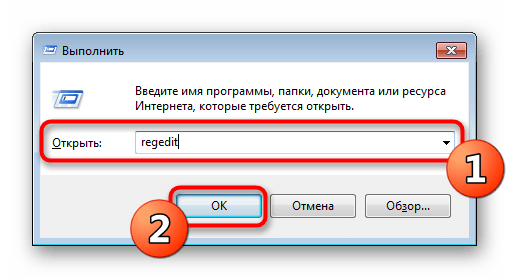

- Викличте функцію &171; виконати & 187;

, затиснувши комбінацію клавіш

Win + R

. Потім введіть там вираз

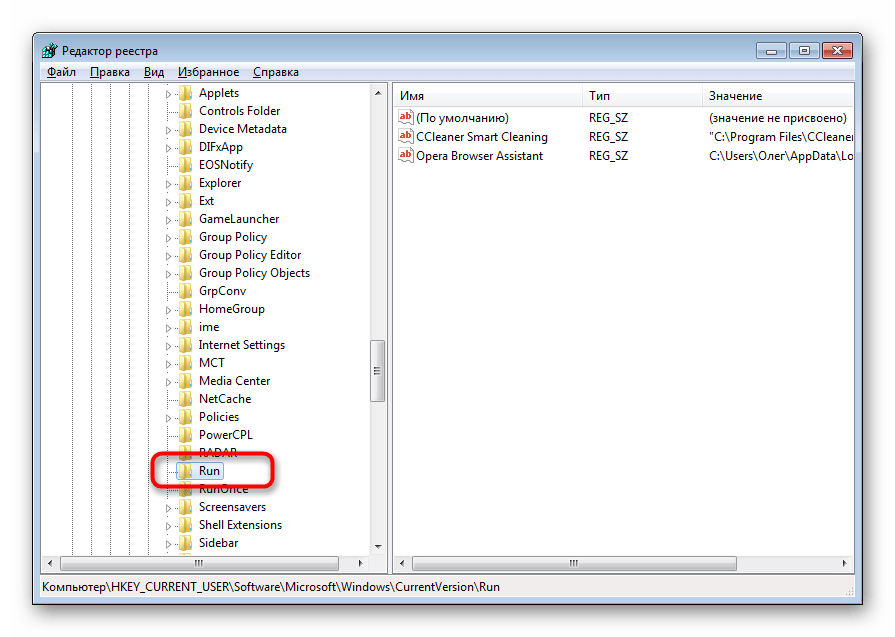

regedit, натисніть на клавішу Enter або кнопку &171;ОК&187; . - У редакторі реєстру перейдіть до шляху

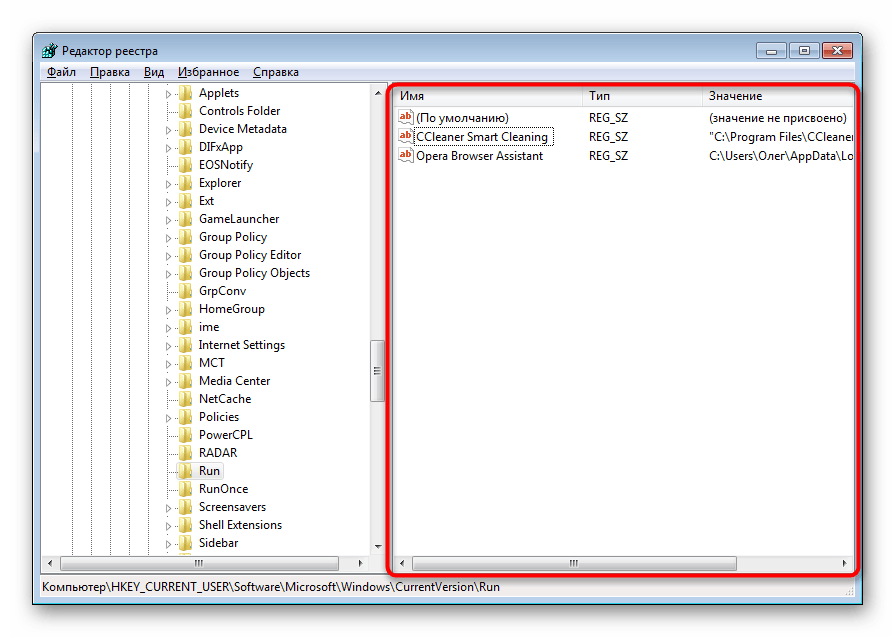

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\, де відшукайте директорію під назвою &171;Run&187; . - У ній присутні Ключі програм, які запускаються автоматично. Знайдіть там підозрілі або незнайомі записи, клікніть по ним ПКМ і виберіть &171; видалити & 187; .

- Після цього рекомендується перезавантажити комп'ютер, щоб зміни вступили в силу.

Зазвичай подібні записи, що генеруються шкідливим програмним забезпеченням, мають випадкову назву, що складається з набору символів, тому відшукати його не складе труднощів. Крім цього, кожен користувач знає, що встановлено у нього на ПК &8212; це теж допоможе знайти зайвий запис.

Крок 3: вимкнення підозрілих служб

Деякі загрози залишають за собою невеликі сценарії, які називаються службами. Зазвичай їх виявляє антивірус і вдало видаляє, але найвитонченіші віруси можуть залишатися на ПК непоміченими. Через це Користувачеві рекомендується самостійно переглянути список поточних служб і відшукати там підозрілу утиліту. Видалити її, швидше за все, не вийде, але після відключення вона перестане завдавати шкоди пристрою.

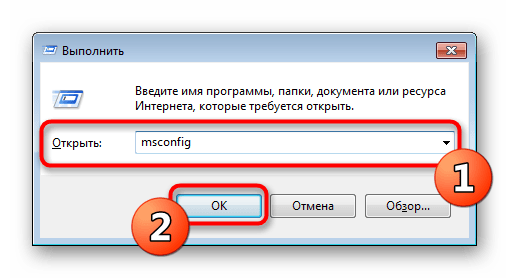

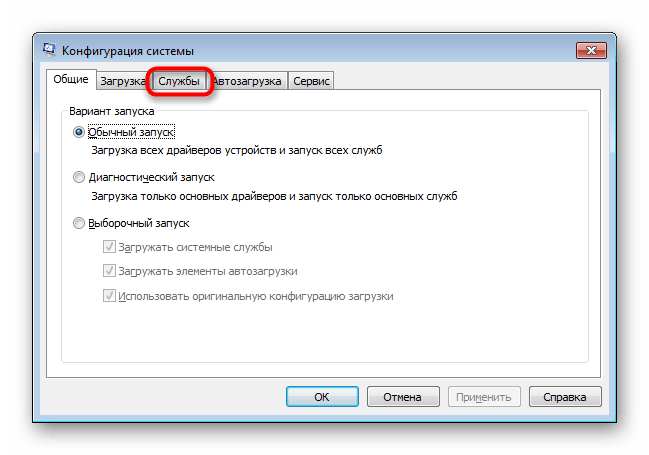

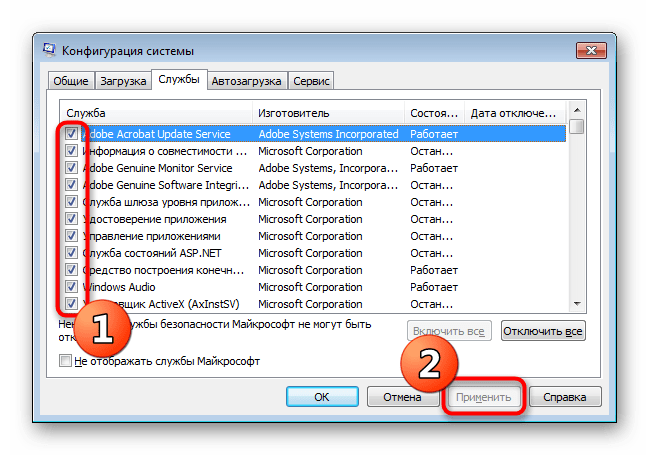

- Відкрийте утиліту &171; виконати & 187;

(

Win + R

). Впишіть там

msconfigі клікніть на & 171; ОК&187; . - Перейдіть на вкладку &171;служби&187; .

- Перегляньте список всіх служб, виділіть галочками ті, які пов'язані з шкідливими даними, і вимкніть їх. Після цього застосуйте зміни та перезавантажте ПК.

Якщо ви не впевнені в будь-якій із служб, завжди можна знайти інформацію про неї в Інтернеті, щоб переконатися в її причетності до вірусів або безпеки.

Крок 4: зміна атрибутів файлів

Якщо об'єкти на знімному носії були вражені вірусом, зараз вони або видалені, або мають присвоєний атрибут, що робить їх прихованими, системними і недоступними для зміни. Тому користувачеві доведеться вручну видалити всі ці атрибути, щоб отримати залишилися на флешці файли.

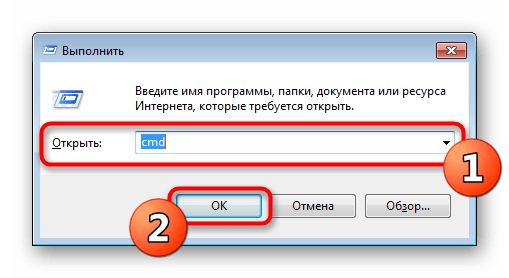

- Відкрийте & 171; Пуск & 187;

і запустіть

&171;командний рядок&187;

від імені адміністратора. Зробити це можна і через

& 171; виконати & 187;

, ввівши там

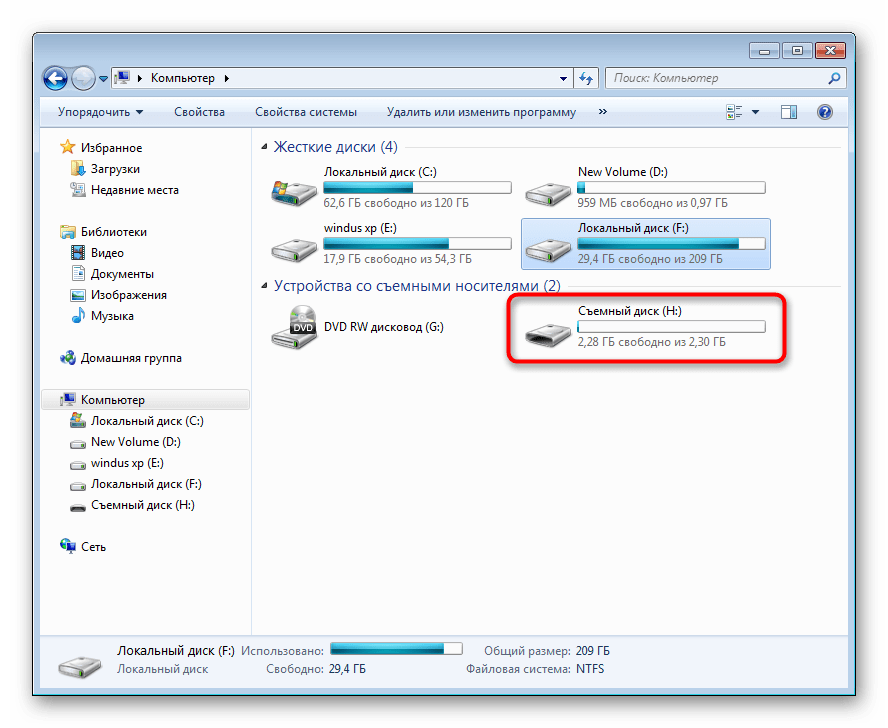

cmd. - У розділі &171; цей комп'ютер&187; дізнайтеся букву, яка призначена USB-накопичувачу. Вона стане в нагоді для виконання подальших дій.

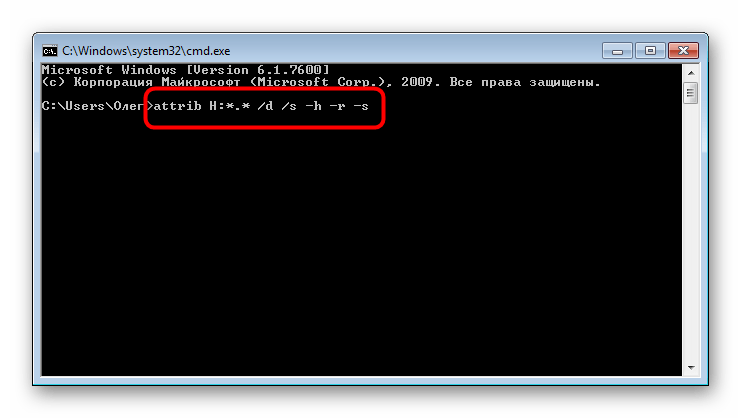

- У консолі введіть

attrib H:*.* /d /s -h -r –s, де H &8212; назва флешки. Підтвердьте виконання команди, натиснувши Enter .

Після цього залишається тільки почекати завершення операції, про це свідчить з'явилася рядок введення. Тепер важливо описати дію кожного аргументу, щоб у вас не залишилося питань щодо використання розглянутої команди:

| Аргумент | опис |

|---|---|

| H | Буква накопичувача, завжди виставляється індивідуально, відповідно до підключеним пристроєм |

| *.* | вказує формат усіх файлів. За аналогією можна встановити, наприклад,

*.txt*

|

| /d | відповідає за обробку всіх файлів і каталогів |

| /s | обробляє всі файли із зазначеним дозволом виходить, що /d і /s , встановлені разом, дозволяють застосовувати атрибути до всіх об'єктів одночасно. |

| + або &8212; | додавання або скасування атрибутів |

| h | Атрибут для приховування файлів |

| r | тільки читання |

| s | Атрибут для присвоєння статусу &171;системний&187; . |

Тепер Ви знаєте все про основні аргументи команди attrib , що дозволить змінювати атрибути файлів і папок безпосередньо через консоль, економлячи свій час і сили.

Крок 5: Відновлення видалених даних

Нерідкі такі випадки, коли після зняття атрибутів Користувач не отримує доступ до деяких файлів, що зберігалися на флешці до моменту дії вірусу. Виникнення подібної ситуації означає, що ця інформація була видалена антивірусом або самою загрозою. Виходить, що без додаткового ПЗ тут не обійтися &8212; доведеться застосовувати засіб по відновленню видалених файлів. При цьому кожен такий інструмент працює за своїм алгоритмом, через що не завжди відновлюються всі елементи. Детальне керівництво по трьом способам повернення файлів шукайте в нашому матеріалі, перейшовши за вказаною далі посиланням.

Детальніше: інструкція по відновленню видалених файлів на флешці

Повне очищення флешки

Наведені вище кроки, що застосовуються всі разом, найчастіше приносять позитивний результат, що дозволяє отримати хоча б частину інформації, що зберігається на флешці. Однак іноді вірус буває настільки потужним, що наслідки стають незворотні. В такому випадку допоможе тільки повне очищення накопичувача. Найкраще з цим впорається стандартна команда diskpart , дія якої детально розписано в статті нижче.

Детальніше: командний рядок як інструмент для форматування флешки

У сьогоднішній статті ви дізналися про метод боротьби з вірусами, які приховують файли на флешці. Як бачите, є шанс на повернення зараженої інформації, проте варто розуміти, що частина може бути загублена назавжди.