Зміст

Брандмауер-це вбудований в Windows міжмережевий екран (фаєрвол), призначений для підвищення безпеки системи при роботі в мережі. У цій статті ми розберемо основні функції даного компонента і навчимося його налаштовувати.

Налаштування брандмауера

Багато користувачів зневажливо ставляться до вбудованого фаєрвола, вважаючи його неефективним. Разом з тим, даний інструмент дозволяє значно підвищити рівень безпеки ПК за допомогою простих інструментів. На відміну від сторонніх (особливо безкоштовних) програм, брандмауер досить легкий в управлінні, має дружній інтерфейс і зрозумілі настройки.

Дістатися до розділу опцій можна з класичної

" панелі управління»

Windows.

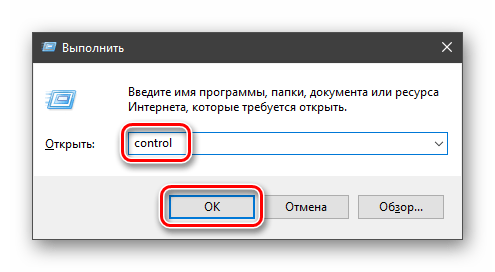

- Викликаємо меню " виконати»

комбінацією клавіш

Windows+R

і вводимо команду

ControlТиснемо &171;ОК&187; .

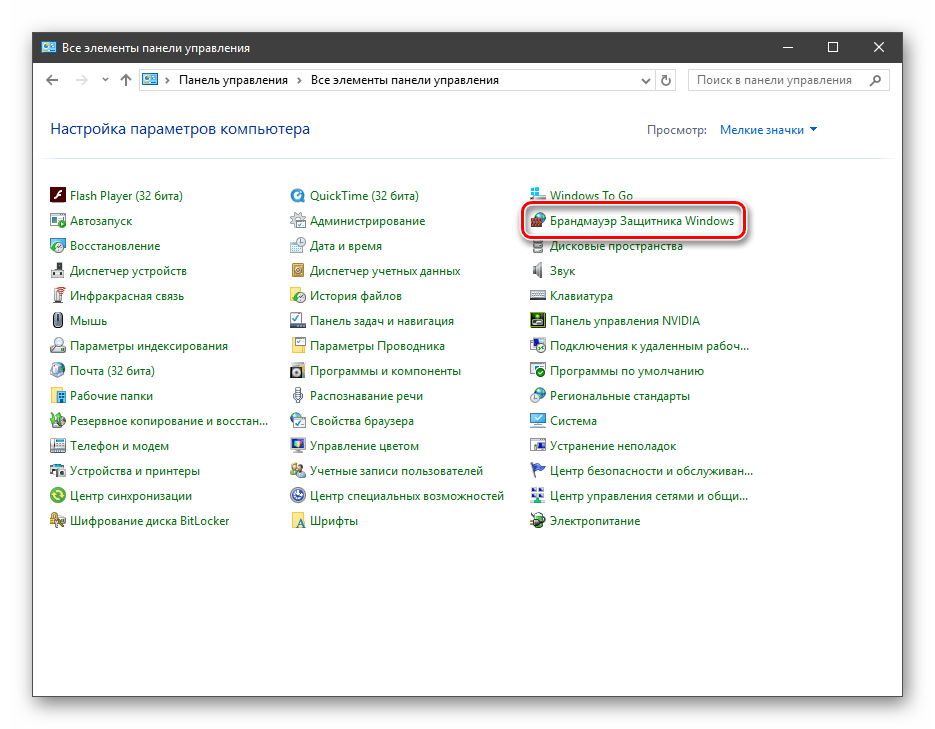

- Перемикаємося на режим перегляду " Дрібні значки»

і знаходимо аплет

" Брандмауер Windows Defender»

.

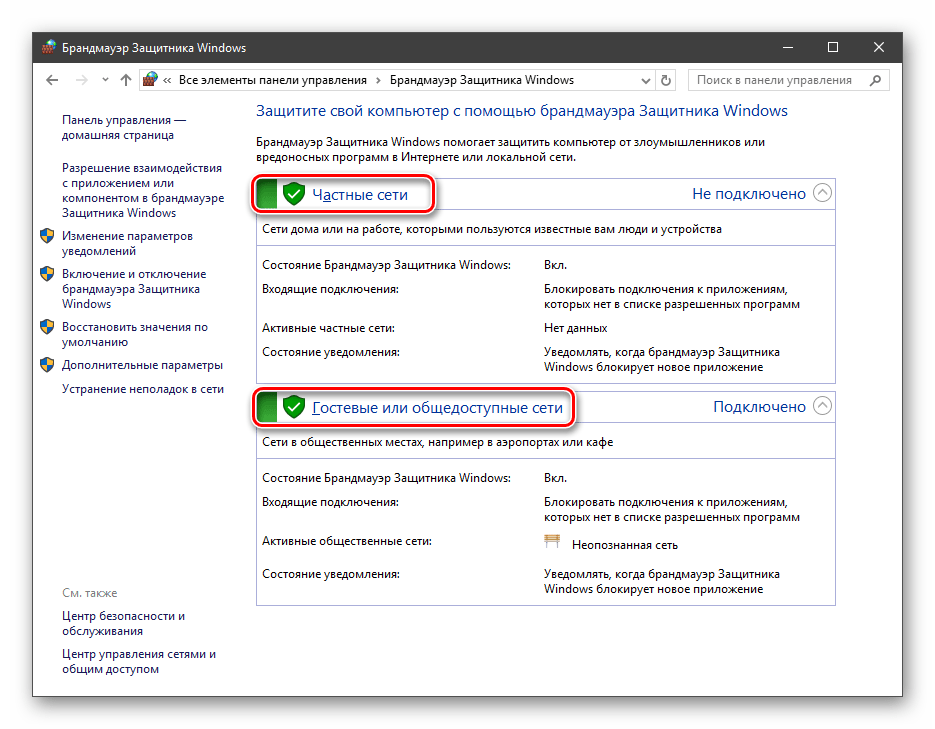

Типи мереж

Розрізняють два типи мереж: приватні та громадські. Першими вважаються довірені підключення до пристроїв, наприклад, вдома або в офісі, коли всі вузли відомі і безпечні. Другими-з'єднання з зовнішніми джерелами через провідні або бездротові адаптери. За замовчуванням громадські мережі вважаються небезпечними, і до них застосовуються більш суворі правила.

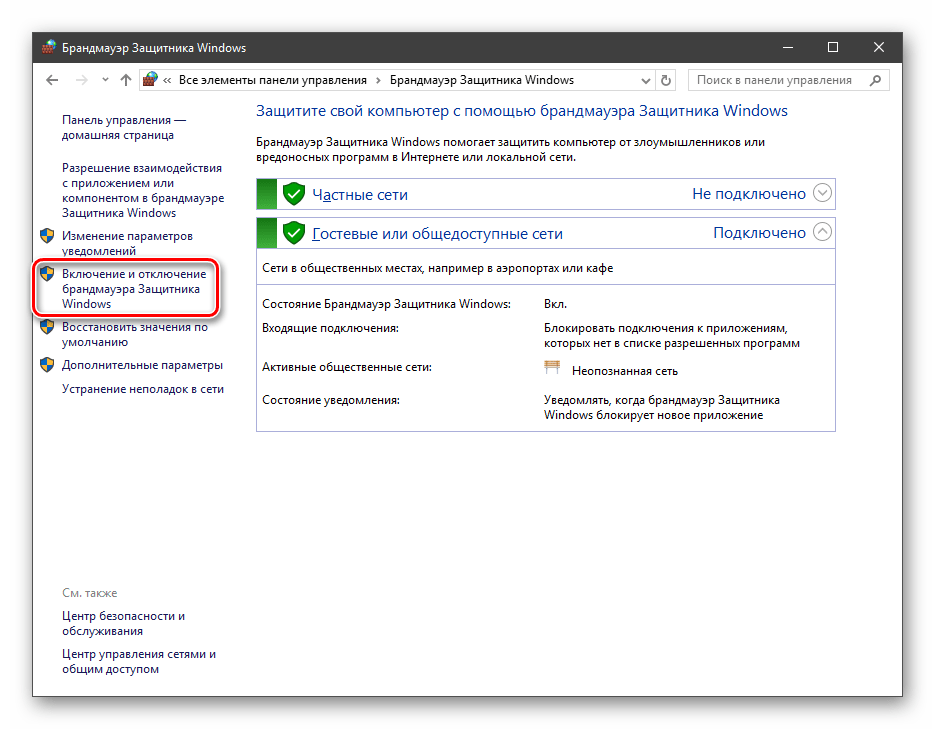

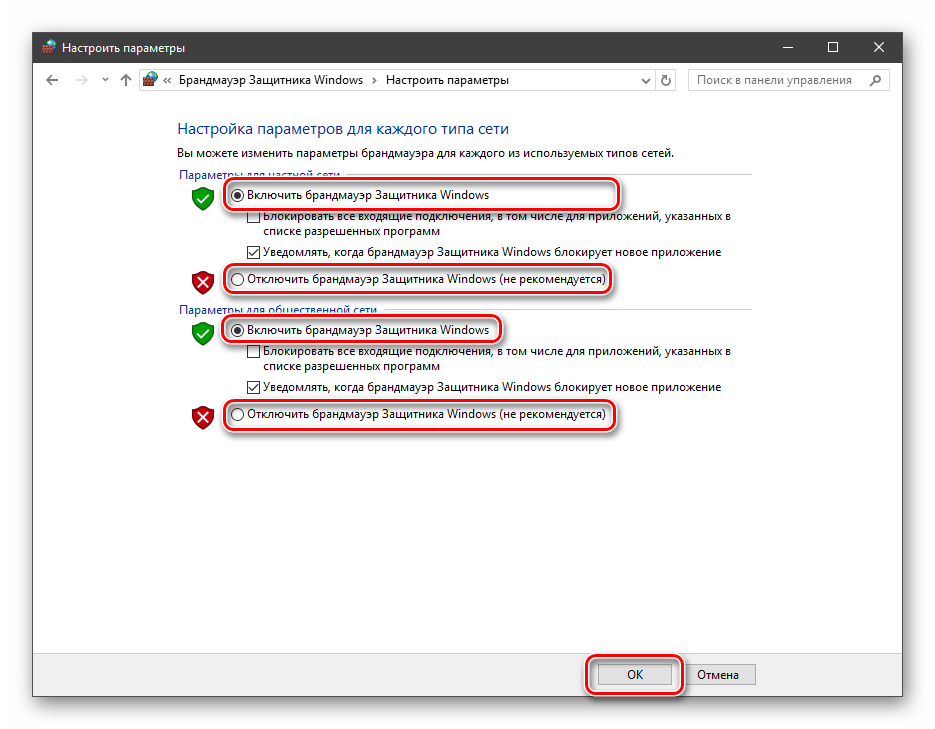

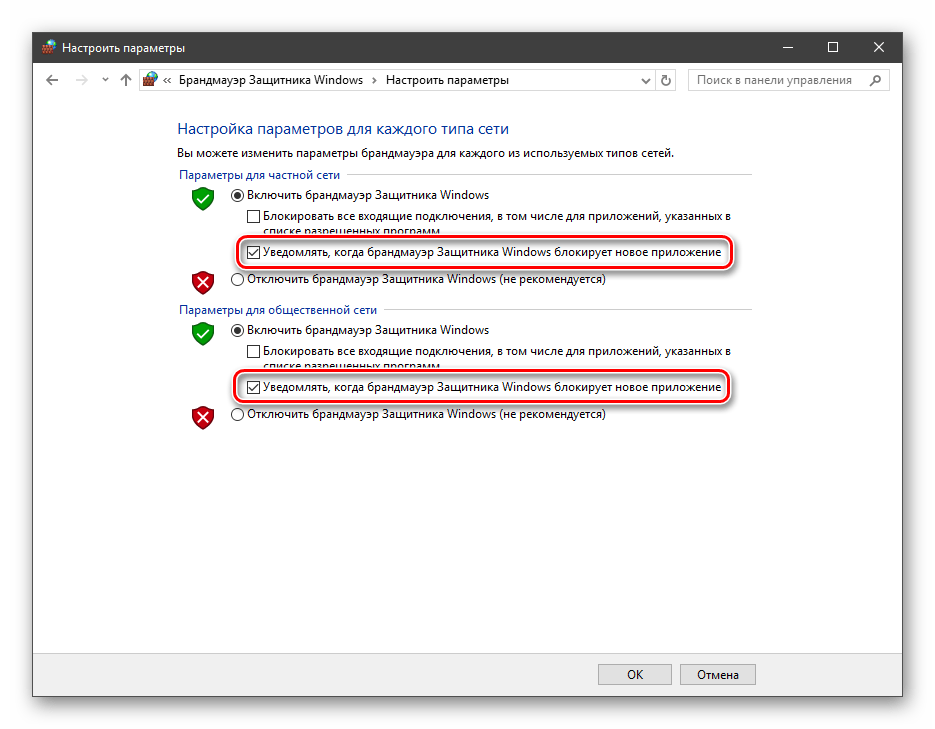

Включення і відключення, блокування, повідомлення

Активувати брандмауер або відключити його можна, перейшовши за відповідним посиланням в розділі налаштувань:

Тут досить поставити перемикач в потрібне положення і натиснути ОК .

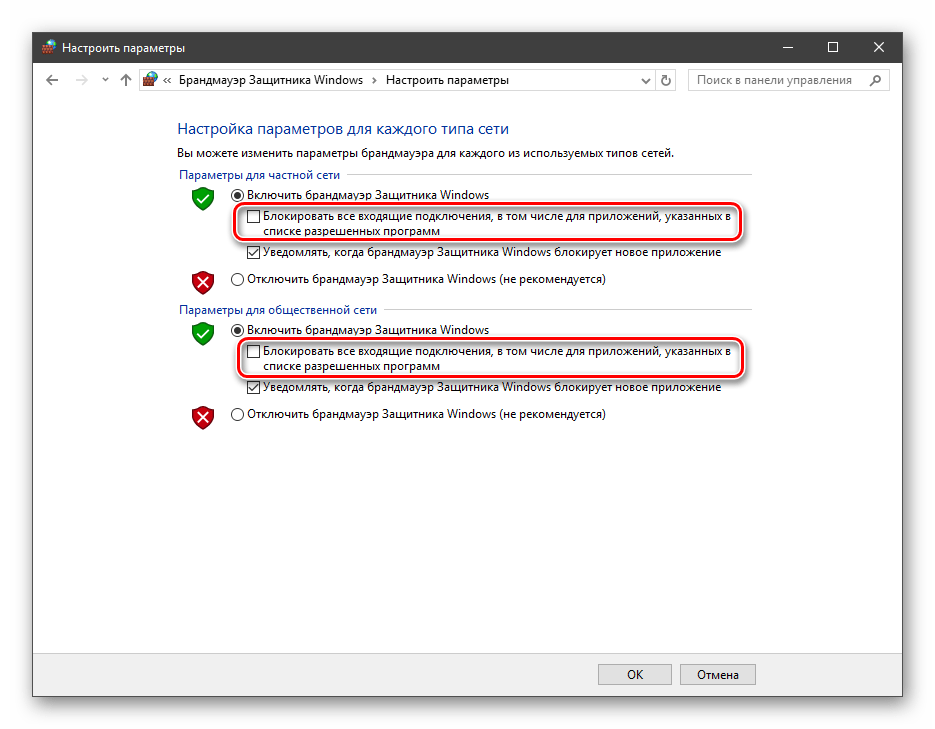

Блокування має на увазі заборону всіх вхідних підключень, тобто будь-які додатки, в тому числі і браузер, не зможуть завантажувати дані з мережі.

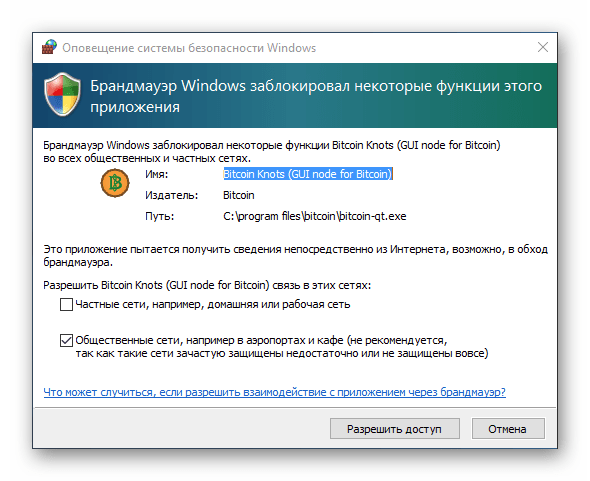

Повідомлення являють собою особливі вікна, що виникають при спробах підозрілих програм вийти в інтернет або локальну мережу.

Функція відключається зняттям прапорців в зазначених чекбоксах.

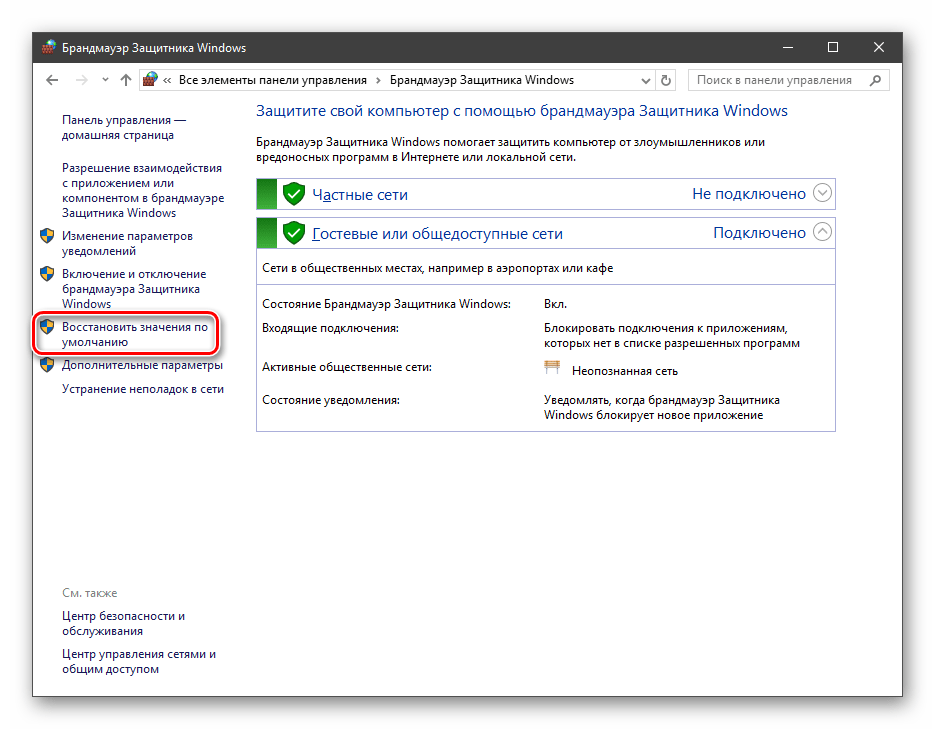

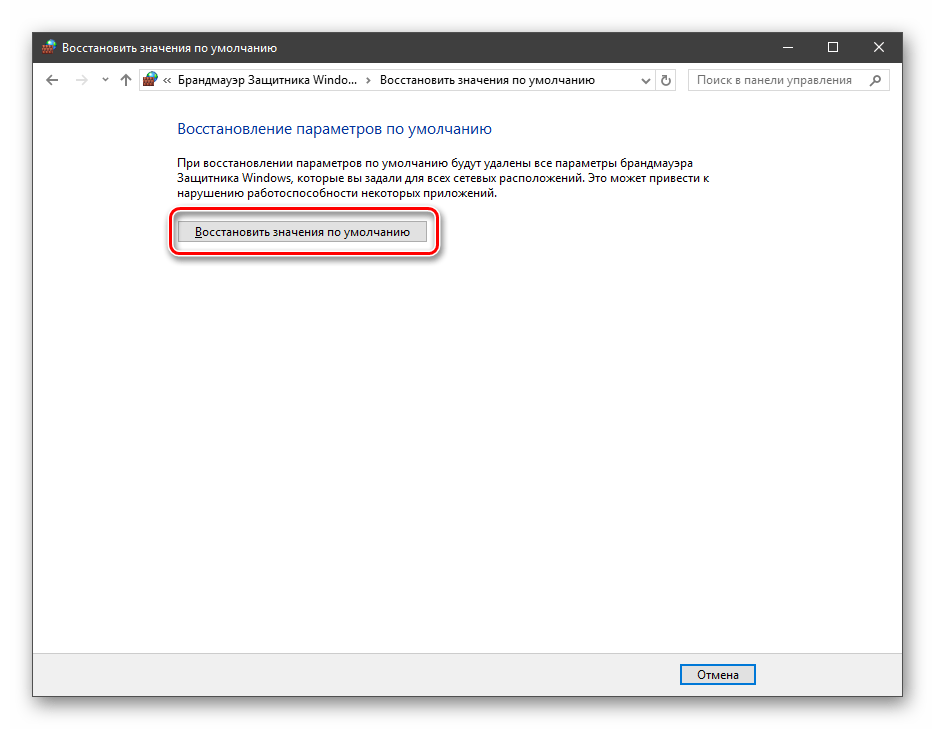

Скидання налаштувань

Дана процедура видаляє всі призначені для користувача правила і призводить Параметри до значень за замовчуванням.

Скидання зазвичай проводиться при збоях в роботі брандмауера в силу різних причин, а також після невдалих експериментів з настройками безпеки. Слід розуміти, що і «правильні» опції також будуть скинуті, що може привести до непрацездатності додатків, що вимагають підключення до мережі.

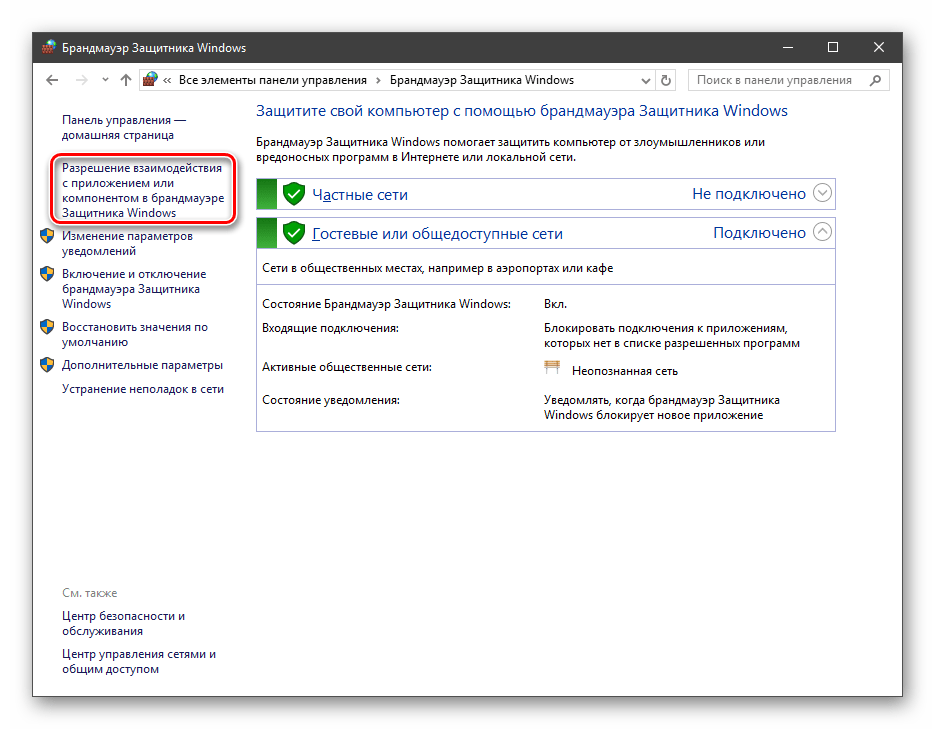

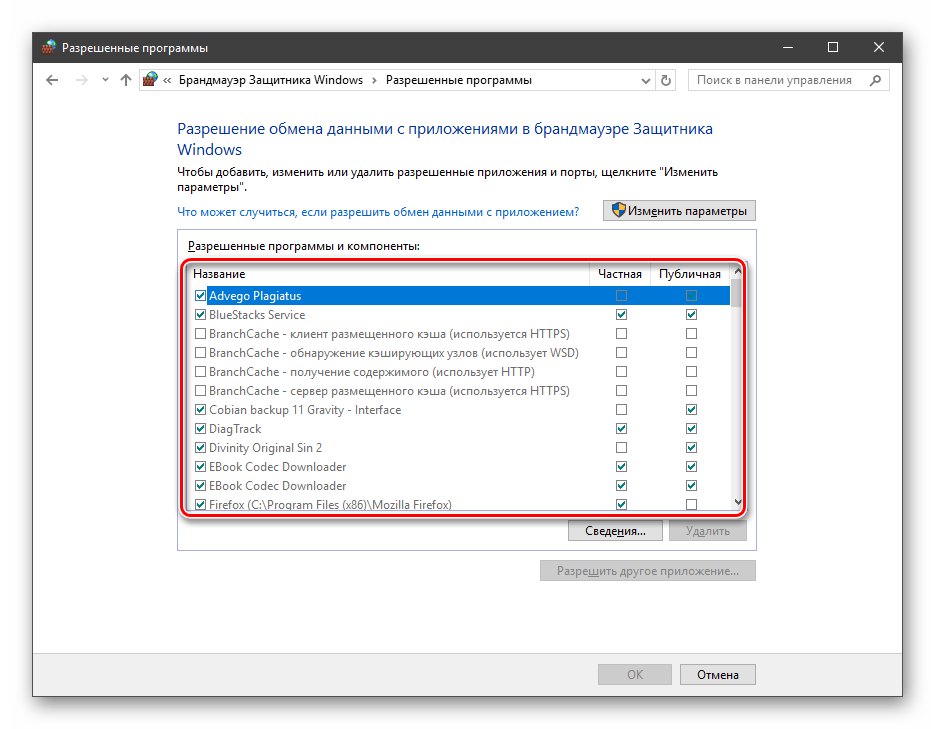

Взаємодія з програмами

Ця функція дозволяє дозволити певним програмам підключення до мережі для обміну даними.

Цей список також називають «винятками». Як з ним працювати, поговоримо в практичній частині статті.

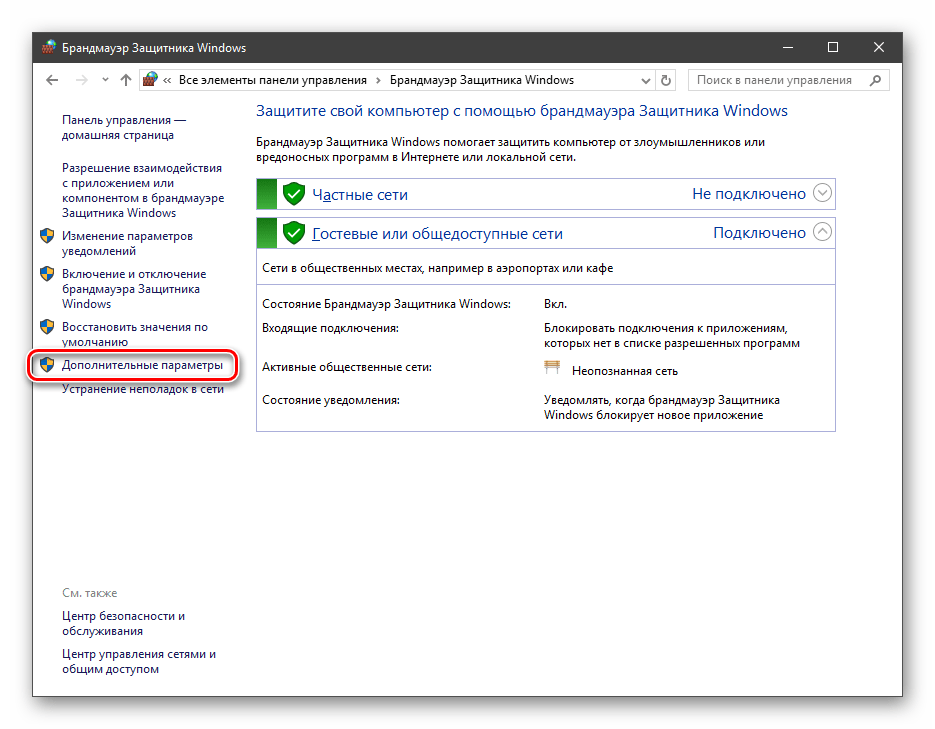

Правила

Правила є основним інструментом брандмауера для забезпечення безпеки. З їх допомогою можна забороняти або дозволяти мережеві підключення. Ці опції розташовуються в розділі додаткових параметрів.

Вхідні правила містять умови для отримання даних ззовні, тобто завантаження інформації з мережі (download). Позиції можна створювати для будь-яких програм, компонентів системи і портів. Налаштування вихідних правил має на увазі заборону або дозвіл відправки запитів на сервера і контроль Процесу «віддачі» (upload).

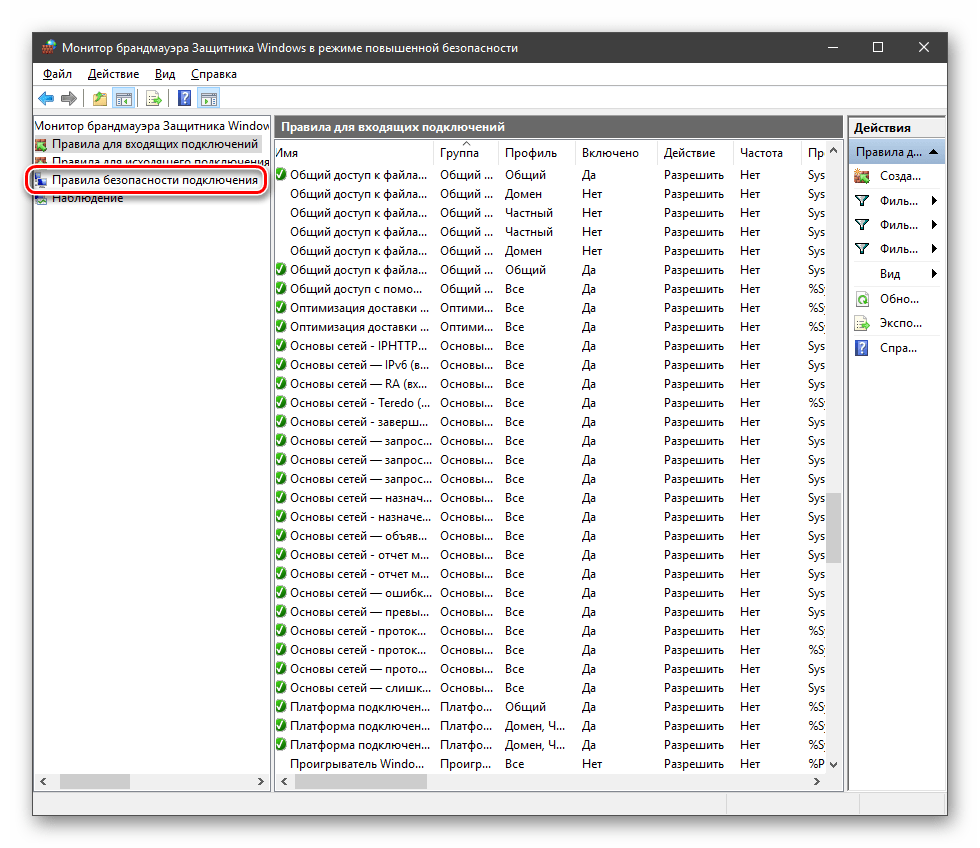

Правила безпеки дозволяють проводити підключення з використанням IPSec – набору спеціальних протоколів, згідно з якими проводиться аутентифікація, отримання і перевірка цілісності отриманих даних і їх шифрування, а також захищена передача ключів через глобальну мережу.

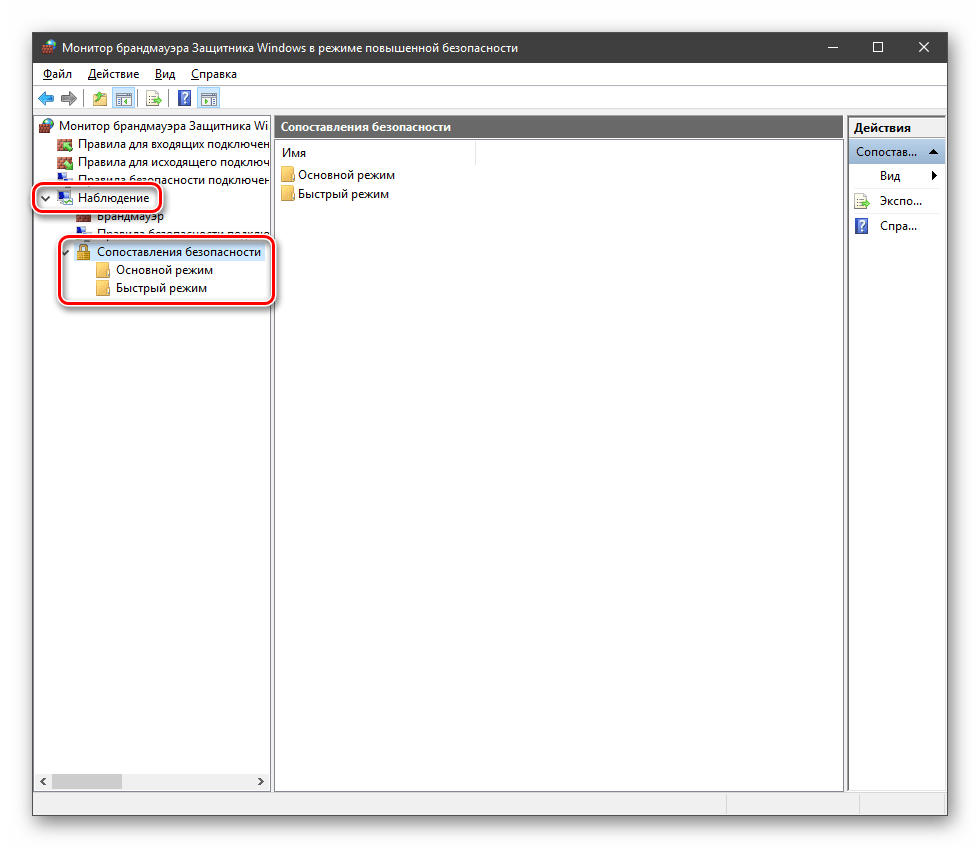

У гілці «спостереження» , в розділі зіставлення, можна переглядати інформацію про тих підключеннях, для яких налаштовані правила безпеки.

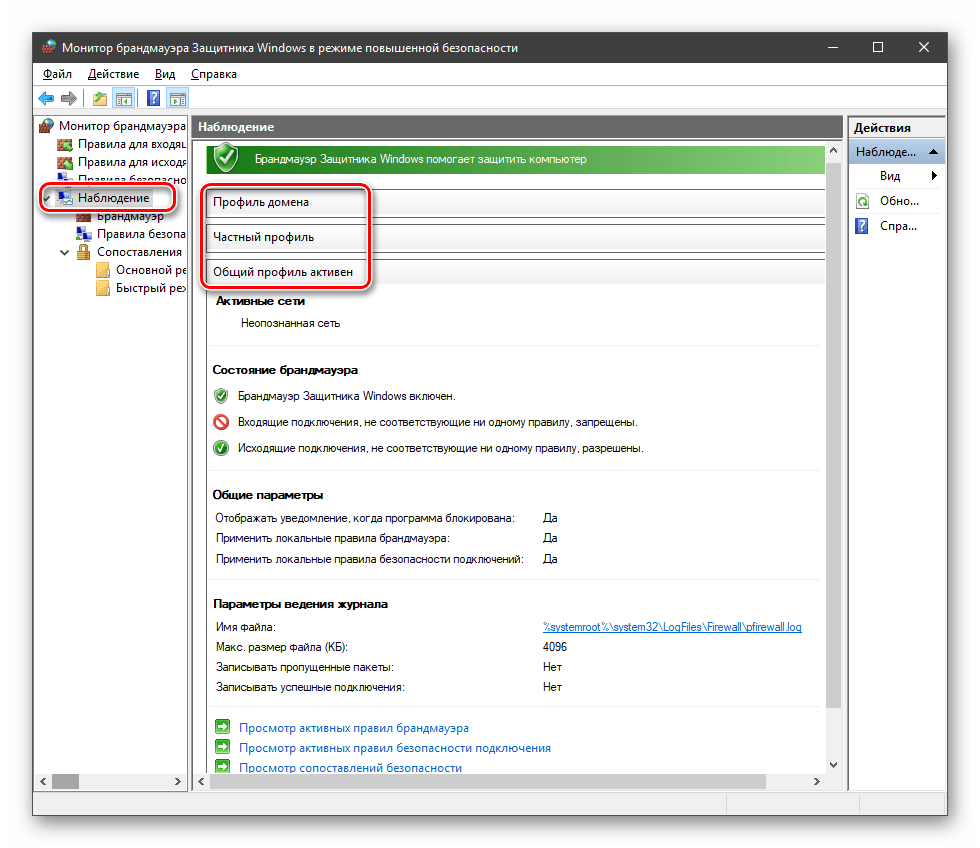

Профілі

Профілі - це набір параметрів для різних типів з'єднань. Існують три їх типи: " загальний» , " Приватний» і " профіль домену» . Ми їх розташували в порядку убування «строгості», тобто рівня захисту.

При звичайній роботі ці набори активуються автоматично при з'єднанні з певним типом мережі (вибирається при створенні нового підключення або приєднанні адаптера – мережевої карти).

Практика

Ми розібрали основні функції брандмауера, тепер перейдемо до практичної частини, в якій навчимося створювати правила, відкривати порти і працювати з винятками.

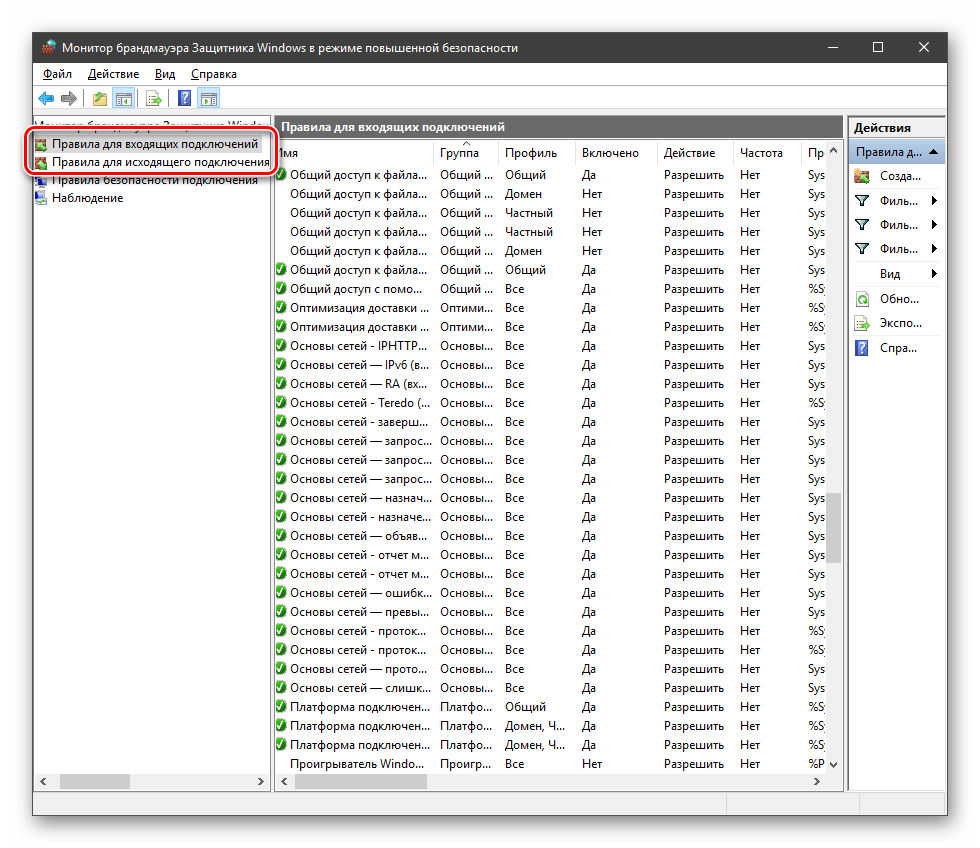

Створення правил для програм

Як ми вже знаємо, правила бувають вхідні та вихідні. За допомогою перших налаштовуються умови отримання трафіку від програм, а другі визначають, чи зможуть вони передавати дані в мережу.

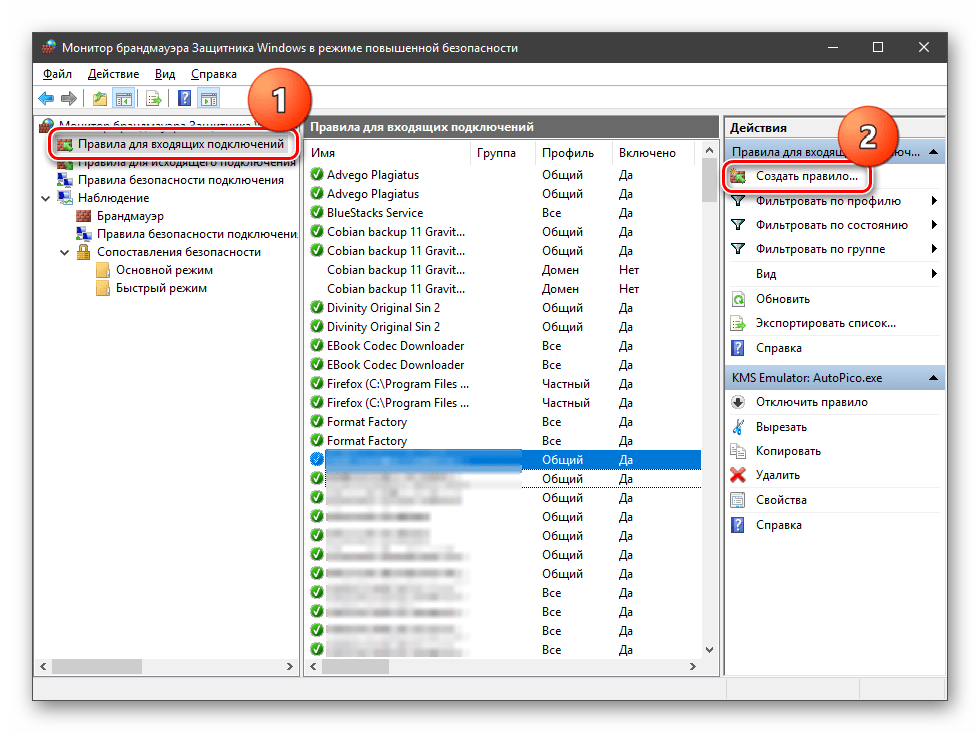

- У вікні»монітора"

(

" Додаткові параметри»

) натискаємо по пункту

" Правила вхідних з'єднань»

і в правому блоці вибираємо

" Створити правило»

.

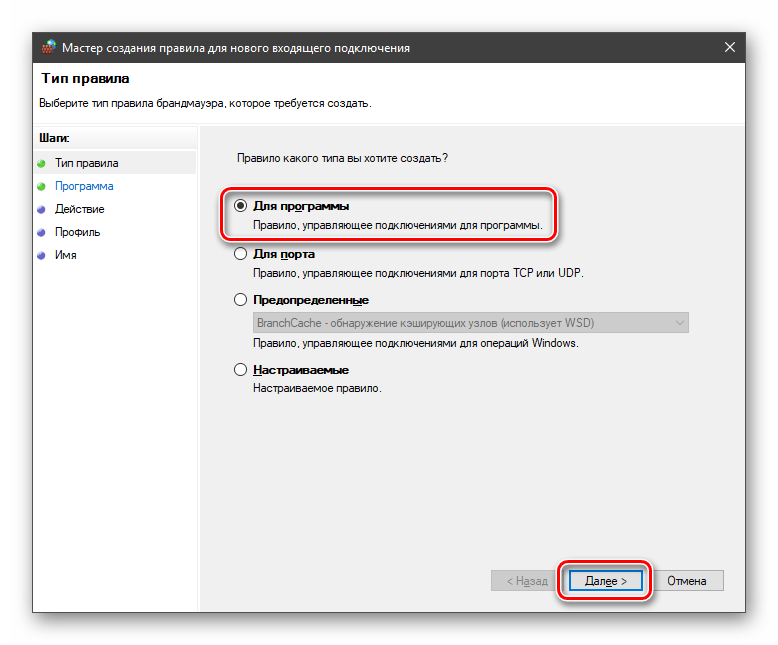

- Залишаємо перемикач в положенні»для програми"

і тиснемо

»далі"

.

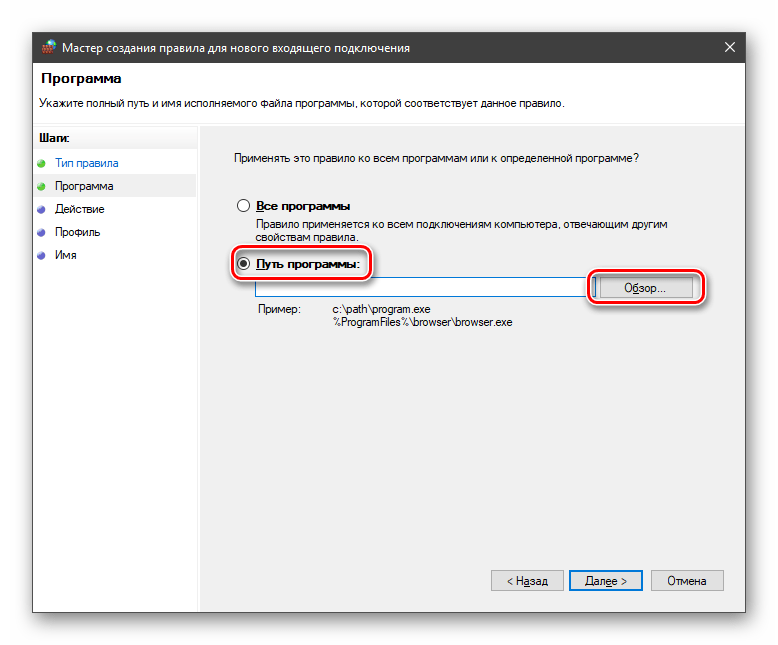

- Перемикаємося на " шлях програми»

і тиснемо кнопку

" огляд»

.

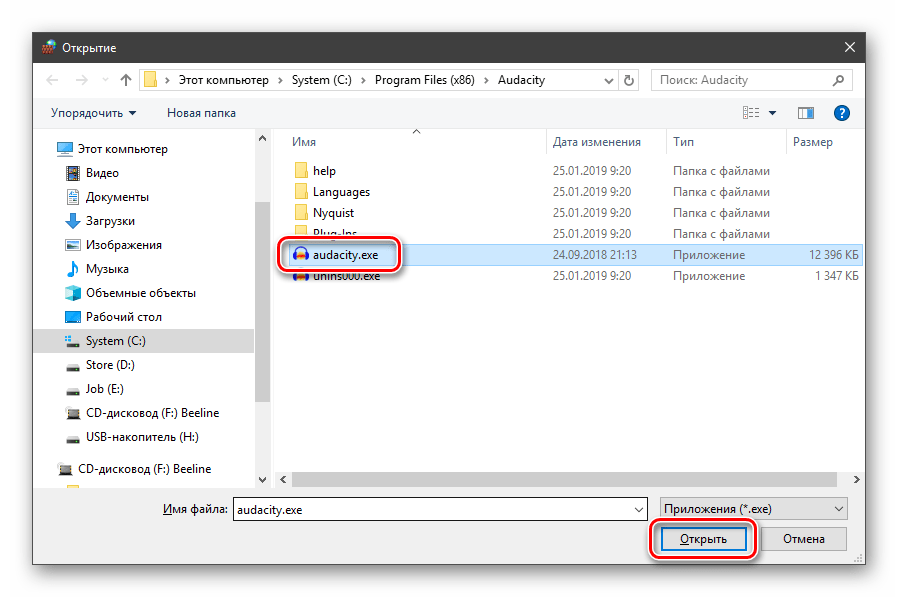

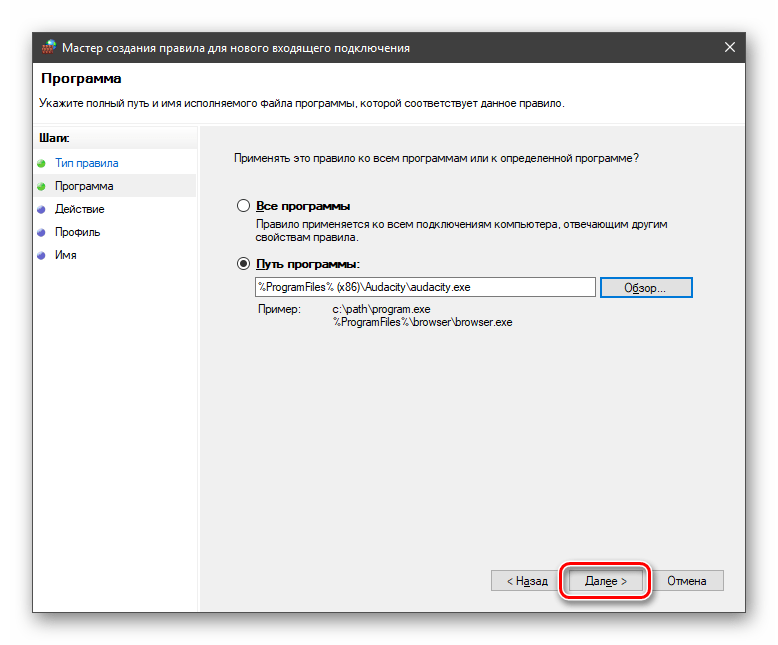

За допомогою " провідника» шукаємо виконуваний файл цільового додатки, натискаємо по ньому і натискаємо »відкрити" .

Йдемо далі.

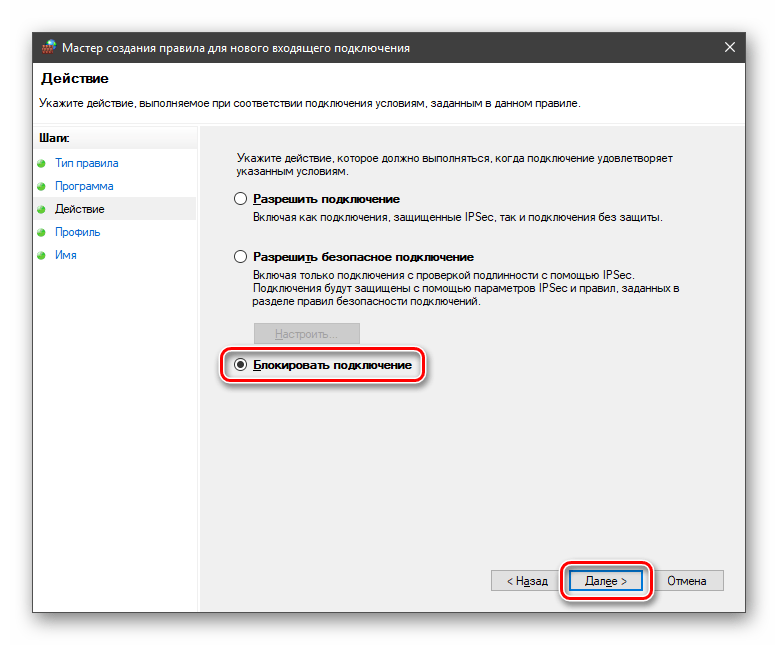

- У наступному вікні бачимо варіанти дії. Тут можна дозволити або заборонити підключення, а також надати доступ через IPSec. Виберемо третій пункт.

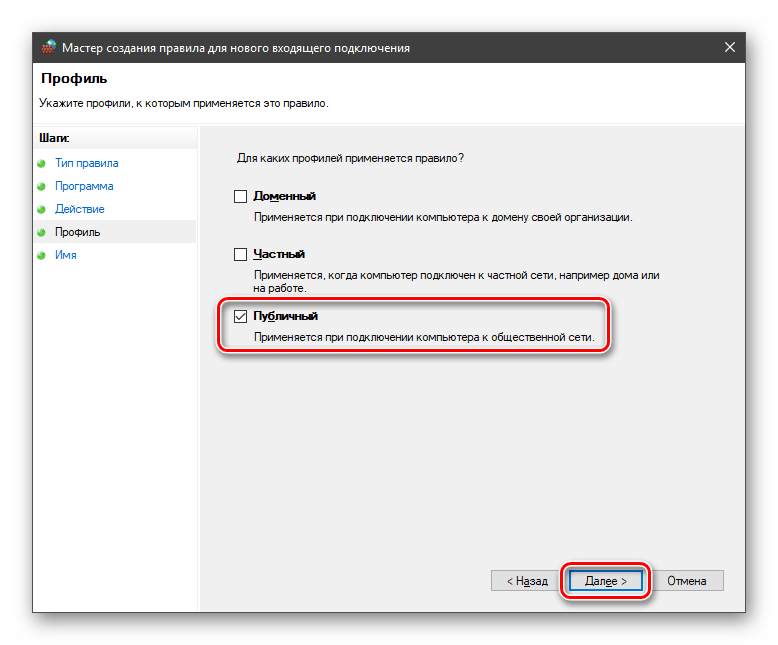

- Визначаємо, для яких профілів буде працювати наше нове правило. Зробимо так, щоб програма не могла підключатися тільки до громадських мереж (безпосередньо до Інтернету), а в домашньому оточенні працювала б в штатному режимі.

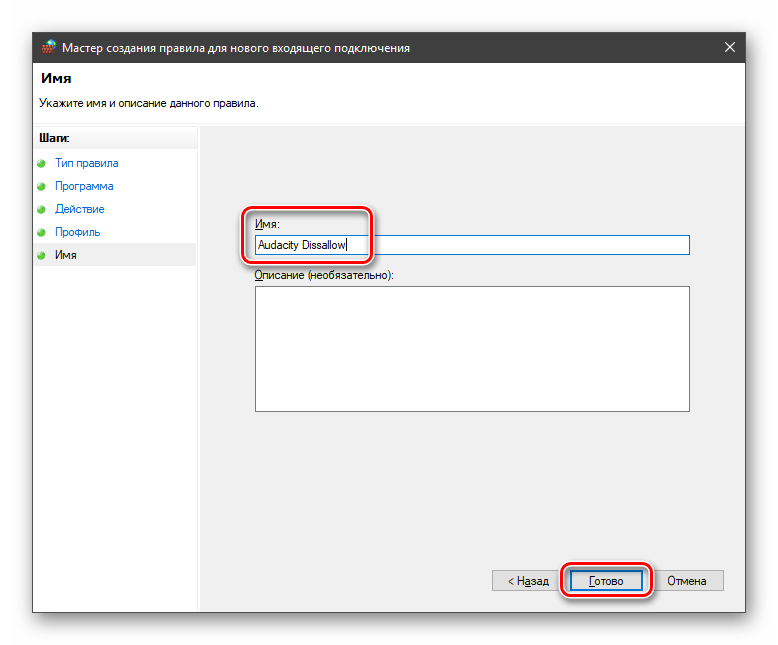

- Даємо ім'я правилу, під яким воно буде відображатися в списку, і, за бажанням, створюємо опис. Після натискання кнопки»Готово"

правило буде створено та негайно застосовано.

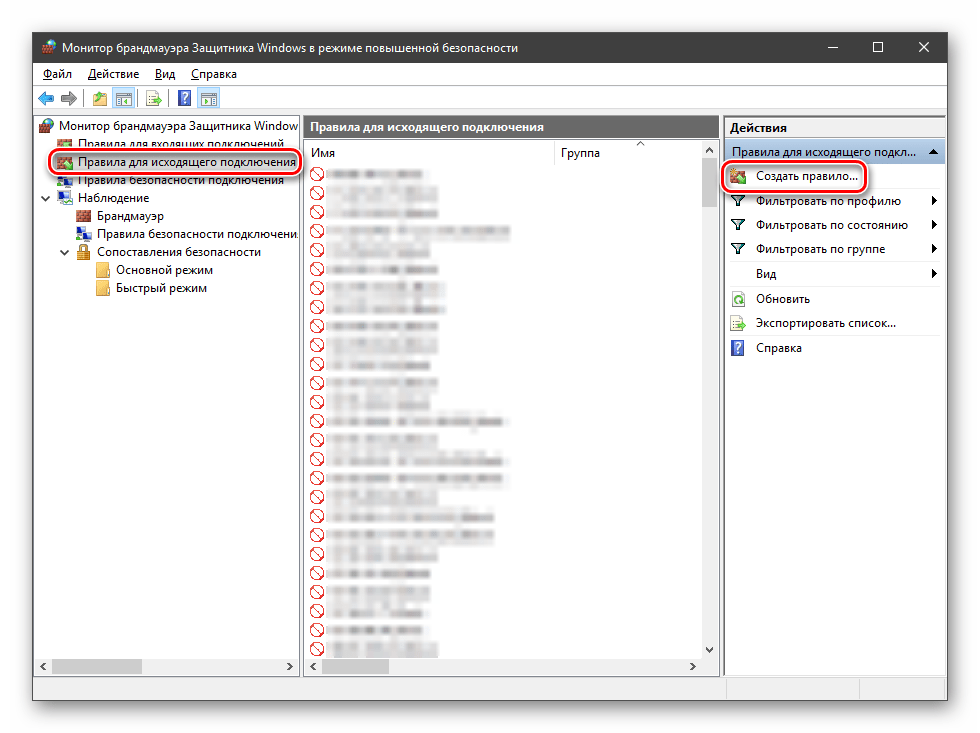

Вихідні правила створюються аналогічно на відповідній вкладці.

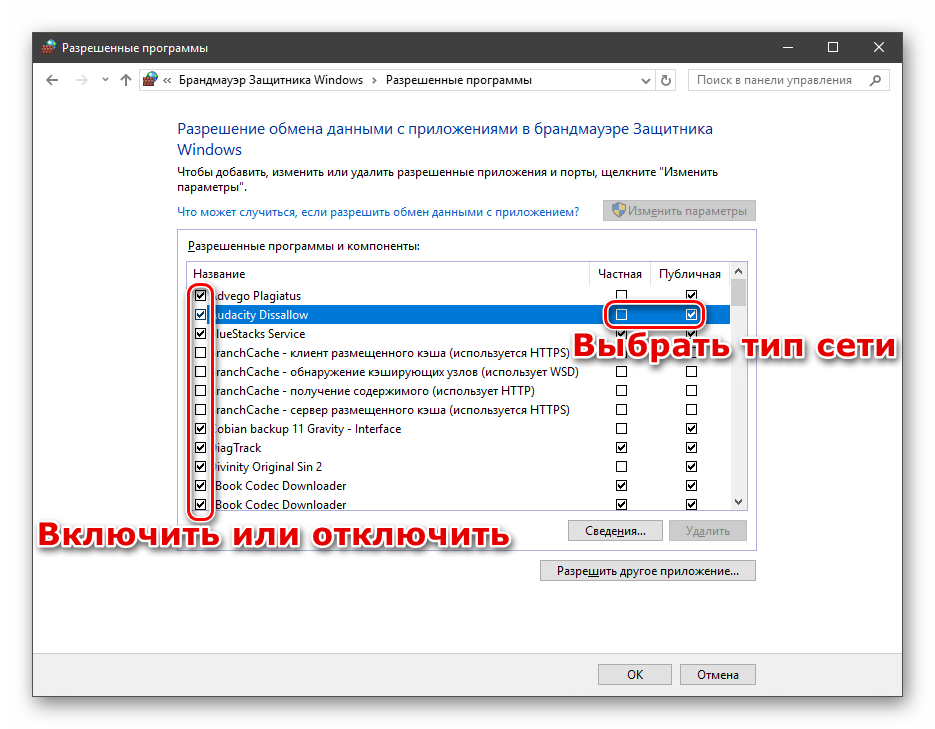

Робота з винятками

Додавання програми до винятків брандмауера дозволяє швидко створити правило дозволу. Також в цьому списку можна налаштувати деякі параметри – включити або відключити позицію і вибрати тип мережі, в якій вона діє.

Детальніше: додайте програму до винятків у брандмауері Windows 10

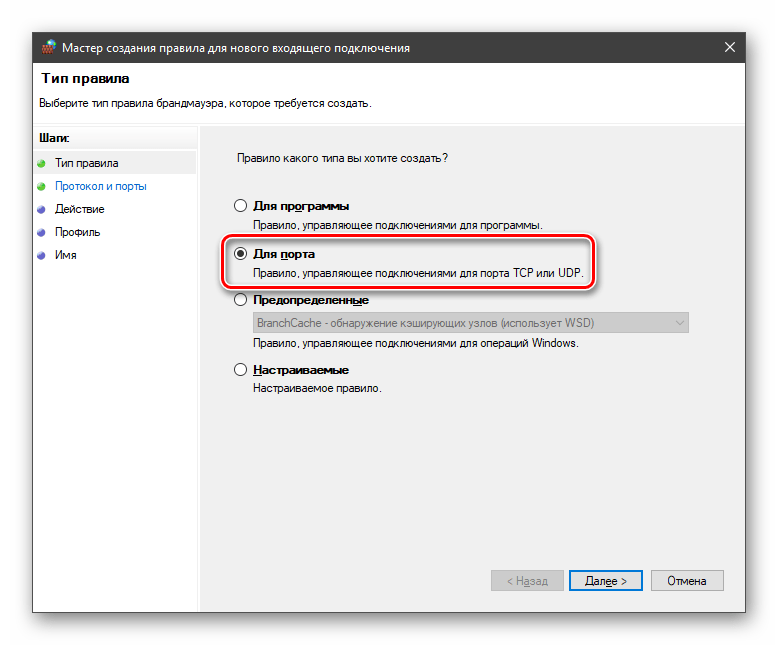

Правила для портів

Такі правила створюються точно так само, як вхідні та вихідні позиції для програм з тією лише різницею, що на етапі визначення типу вибирається пункт " для порту» .

Найбільш поширений варіант застосування – взаємодія з ігровими серверами, поштовими клієнтами і мессенджерами.

Детальніше: як відкрити порти в брандмауері Windows 10

Висновок

Сьогодні ми познайомилися з брандмауером Windows і навчилися використовувати його основні функції. При налаштуванні слід пам'ятати про те, що зміни в існуючих (встановлених за замовчуванням) правилах можуть привести до зниження рівня безпеки системи, а зайві обмеження – до збоїв в роботі деяких додатків і компонентів, що не функціонують без доступу до мережі.