Зміст

Багато користувачів комп'ютерів найбільше часу проводять в браузерах, використовуючи його в службових або робочих цілях. Природно, цей фактор є критично важливим для зловмисників, які спробують зробити все, щоб заразити користувальницький веб-оглядач, а через нього і сам комп'ютер. Якщо ви підозрюєте, що таке сталося і з вашим провідником в інтернет, саме час виконати його перевірку.

Перевірка браузера на віруси

Не буває одного варіанту зараження, при якому користувач може сміливо зайти і позбутися від шкідливого ПЗ. Через те, що різновиди вірусів різні, необхідно перевірити відразу кілька вразливих місць, які використовуються для зараження. Розберемо основні доступні варіанти того, як браузер може піддатися атаці.

Етап 1: Перевірка на майнери

Вже не перший рік актуальний вид шкідливого коду, що працює як майнер. Однак працює він, звичайно ж, не на вас, а на того, хто цей код використовував проти вас. Майнінг & 8212; процес видобутку криптовалюта, де задіюються обчислювальні здібності відеокарти. Люди, які цим займаються, зазвичай користуються власними відеокартами, з яких створюють цілі &171;ферми&187; (об'єднання найпотужніших моделей відеокарт), прискорюючи видобуток прибутку. Не найчесніші з них вирішують піти більш простим шляхом, не витрачаючи величезні гроші на покупку обладнання та оплату електроенергії, яку ці відеокарти споживають протягом місяця. Вони заражають комп'ютери випадкових людей в Інтернеті, додаючи спеціальний скрипт на сайт.

Виглядає цей процес як ніби Ви зайшли на сайт (він може бути інформативним або порожнім, ніби покинутим або не розвиваються), але на ділі невидимим для Вас чином запускається Майнінг. Часто незрозумілим чином комп'ютер починає гальмувати, і це припиняється, якщо закрити вкладку. Однак такий варіант &8212; не єдиний результат подій. Додатковим підтвердженням наявності майнера може стати поява мініатюрної вкладки в кутку екрану, розгорнувши яку, ви можете побачити майже порожній лист з невідомим сайтом. Часто користувачі можуть навіть не помічати, що вона запущена &8212; на те, власне, і весь розрахунок. Чим довше запущена вкладка, тим більше профіту від користувача отримав хакер.

Отже, як же розпізнати присутність майнера в браузері?

Перевірка через веб-сервіс

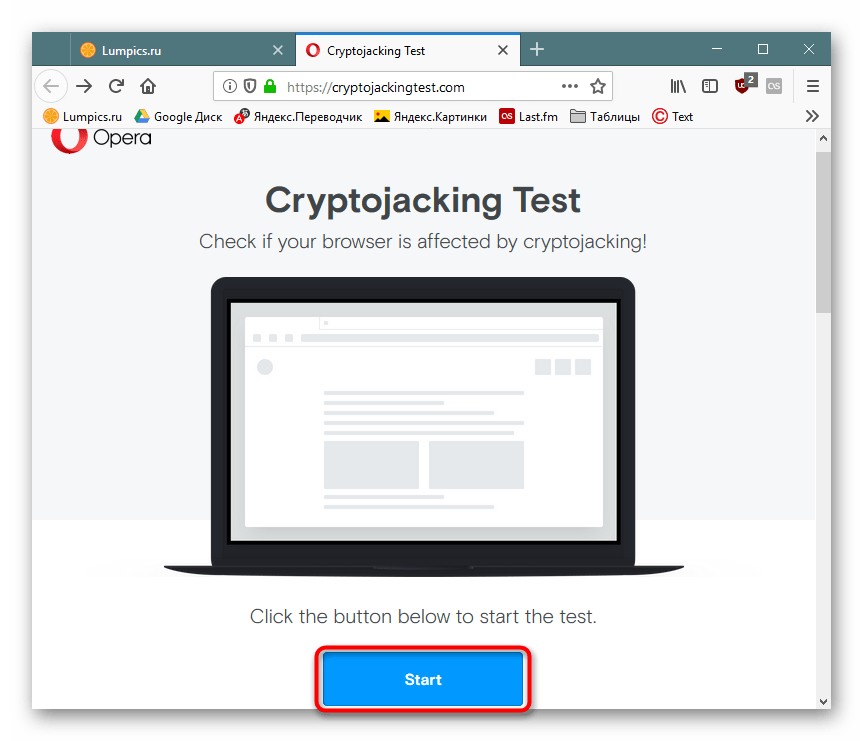

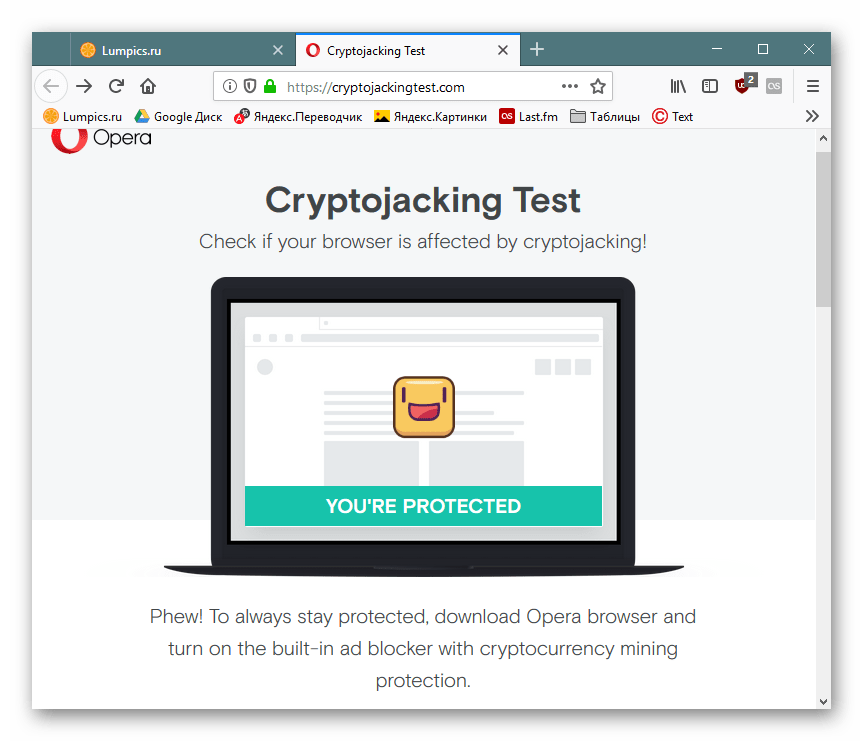

Розробники Opera створили веб-сервіс Cryptojacking Test, який перевіряє наявність в браузері прихованих Майнер. Пройти його можна, користуючись будь-яким веб-оглядачем.

Перейдіть на веб-сайт Cryptojacking Test

Перейдіть за посиланням вище та натисніть кнопку &171;Start&187; .

Дочекайтеся завершення процедури, після закінчення якого отримаєте результат про стан браузера. При відображенні статусу &171;YOU&8217;RE NOT PROTECTED&187; потрібно вручну вживати заходів для виправлення ситуації. Однак варто мати на увазі, що ніколи не можна покладатися на показники цього і подібних сервісів на 100%. Для повної впевненості рекомендується виконати і ті дії, що описані нижче.

Перевірка вкладок

Загляньте у вбудований в веб-оглядач &171; Диспетчер завдань & 187; і перевірте, скільки ресурсів споживають вкладки.

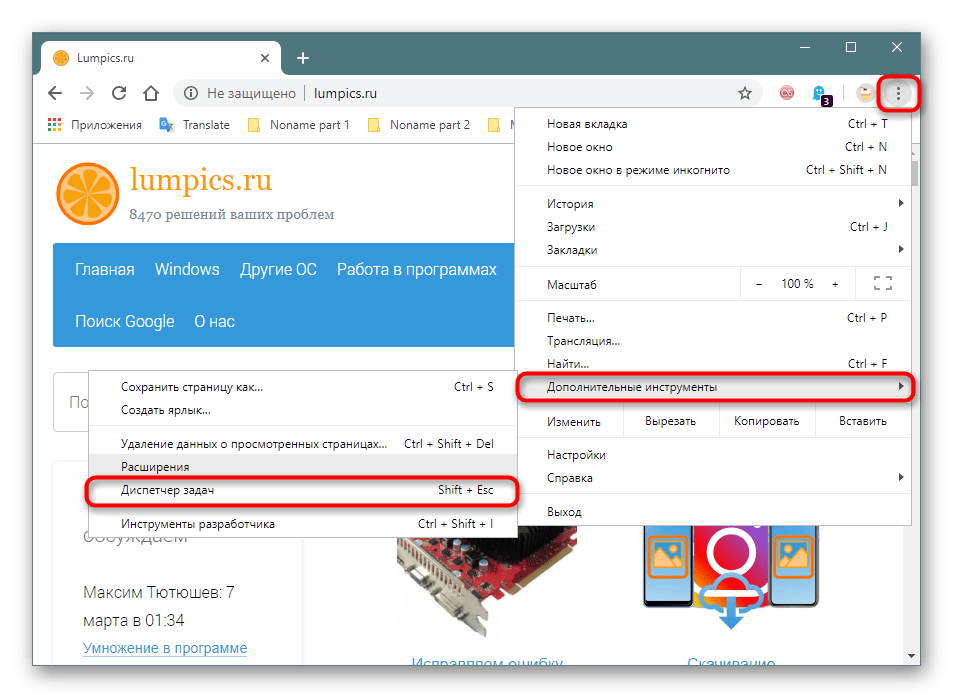

Браузери на Chromium ( Google Chrome , Vivaldi , Яндекс.Браузер та ін.) — »Меню" > " додаткові інструменти» > «Диспетчер завдань» (або натисніть комбінацію клавіш Shift + Esc ).

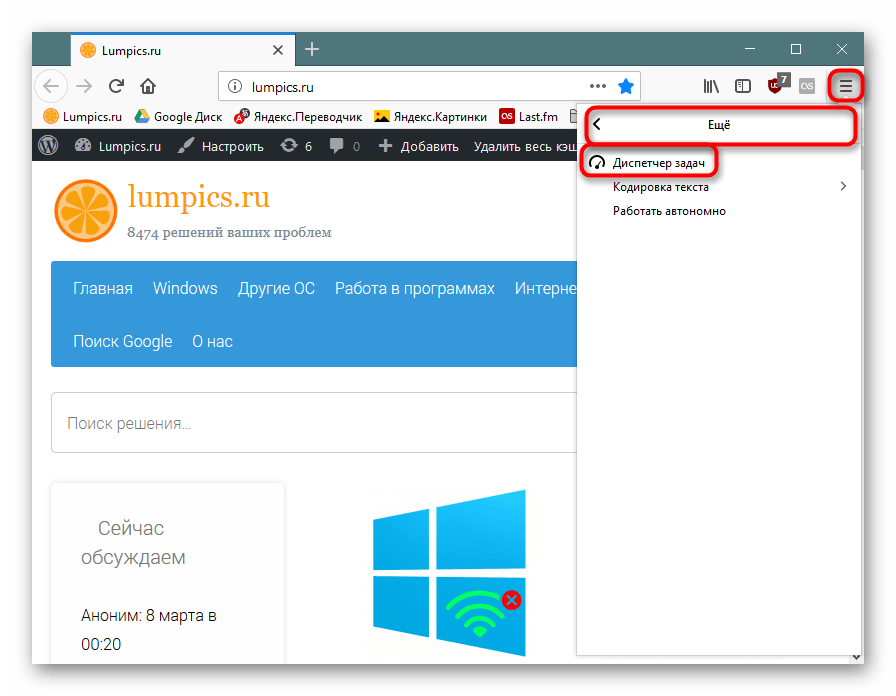

Firefox -

«Меню»

>

" більше»

>

«Диспетчер завдань»

(або введіть

about:performance

в адресному рядку та натисніть

Enter

).

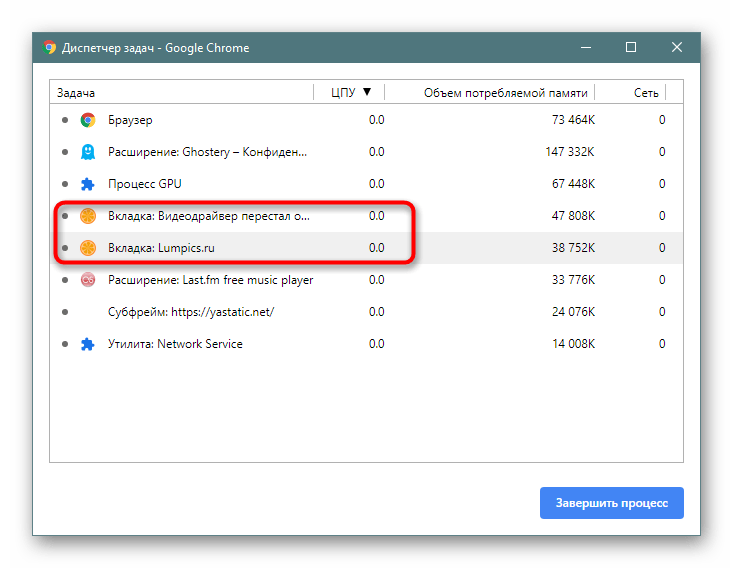

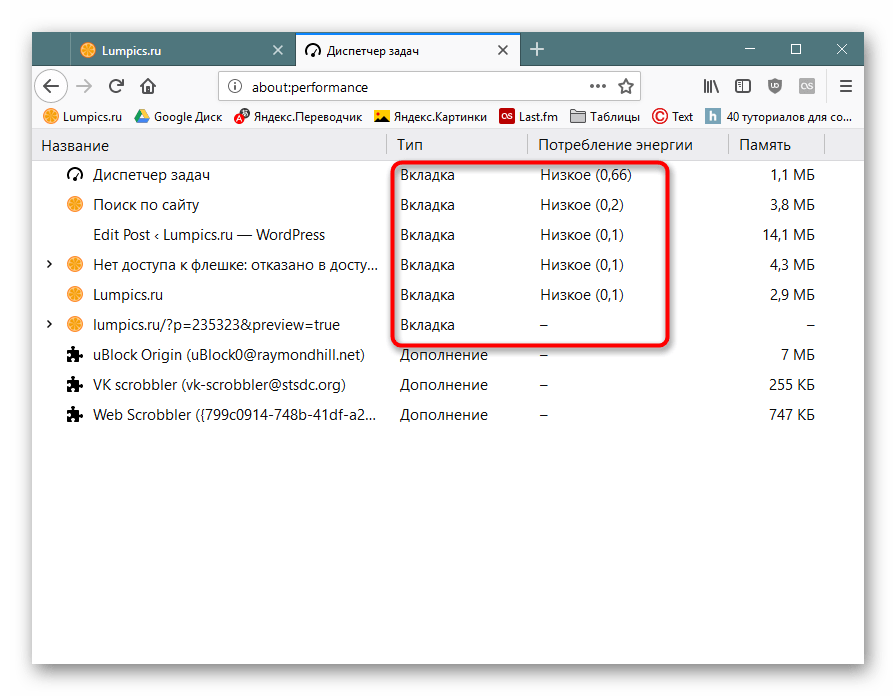

Якщо бачите, що якийсь вкладкою ресурсів використовується досить багато (це помітно по колонці&171; ЦПУ & 187; у Chromium та & 171; споживання енергії&187; у Firefox), наприклад, 100-200 , хоча в нормі це значення 0-3 , значить проблема, дійсно, існує.

Обчислюємо проблемну вкладку, закриваємо її і більше не заходимо на цей сайт.

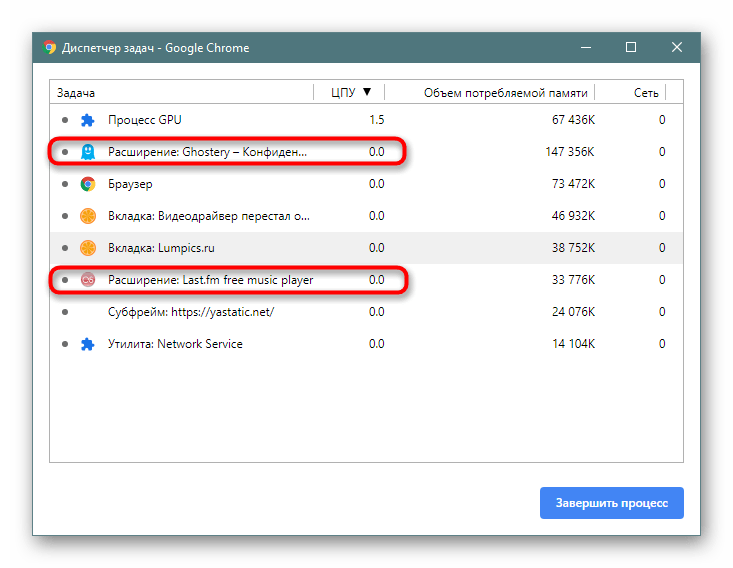

Перевірка розширень

Майнер не завжди криється на сайті: він може бути і в установленому розширенні. І ви не завжди будете знати, що воно взагалі інстальовано. Його можна розпізнати точно так же, як і вкладку з Майнер. Тільки в &171; диспетчері завдань & 187; цього разу дивіться не список вкладок, а запущені розширення &8212; вони також відображаються як процеси. У Chrome та його аналогах вони виглядають так:

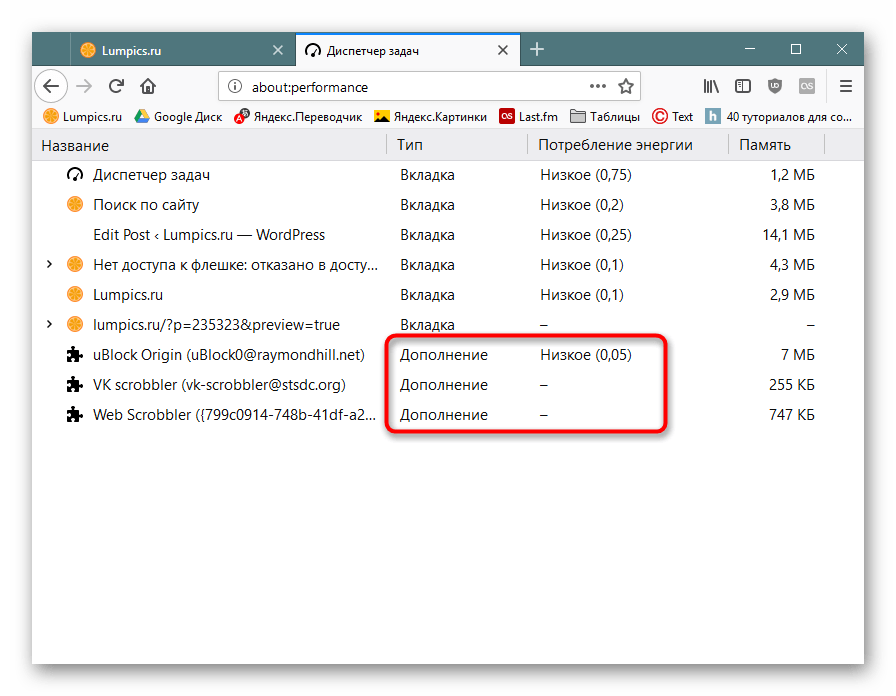

У Firefox для них використовується тип & 171; Доповнення&187; :

Втім, не завжди Майнінг буде запущений в той момент, коли ви дивитеся &171; Диспетчер завдань & 187; . Зайдіть в список встановлених доповнень і перегляньте їх список.

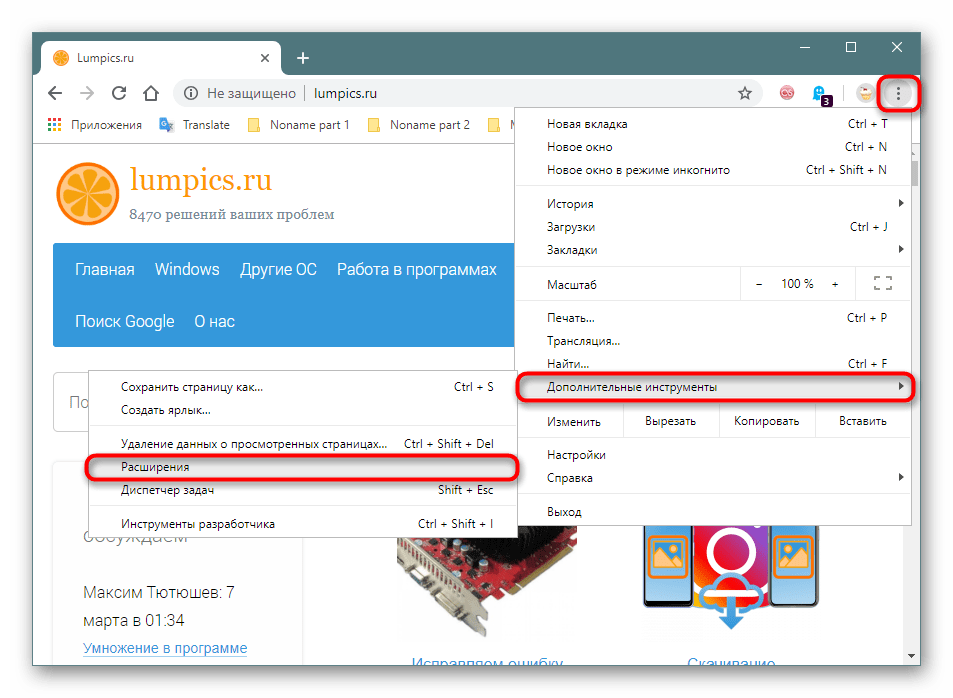

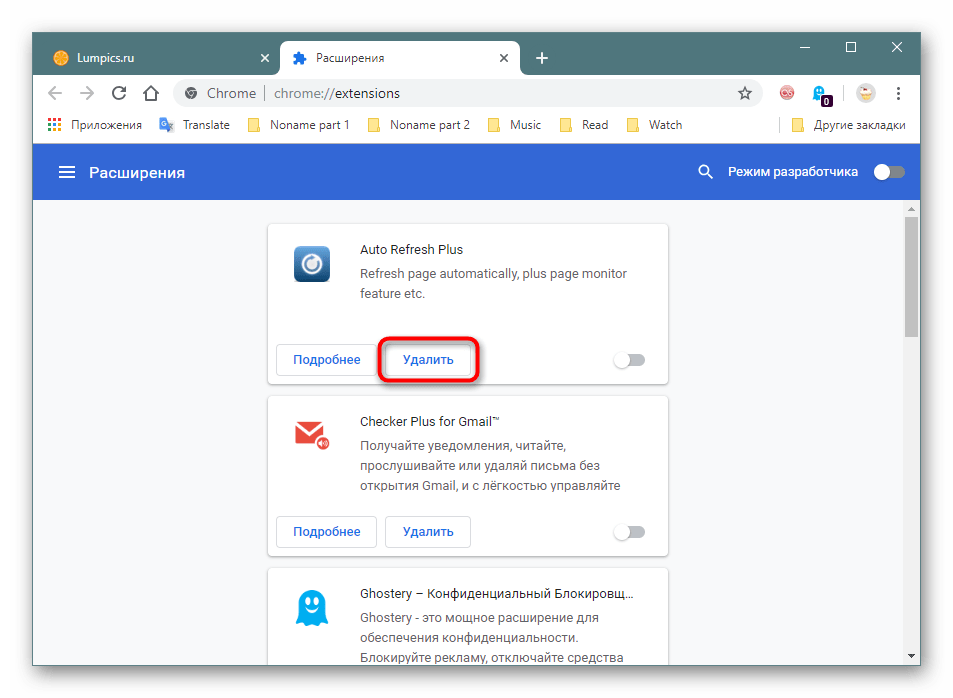

Chromium: &171;Меню&187; > &171; додаткові інструменти & 187; > &171; Розширення & 187; .

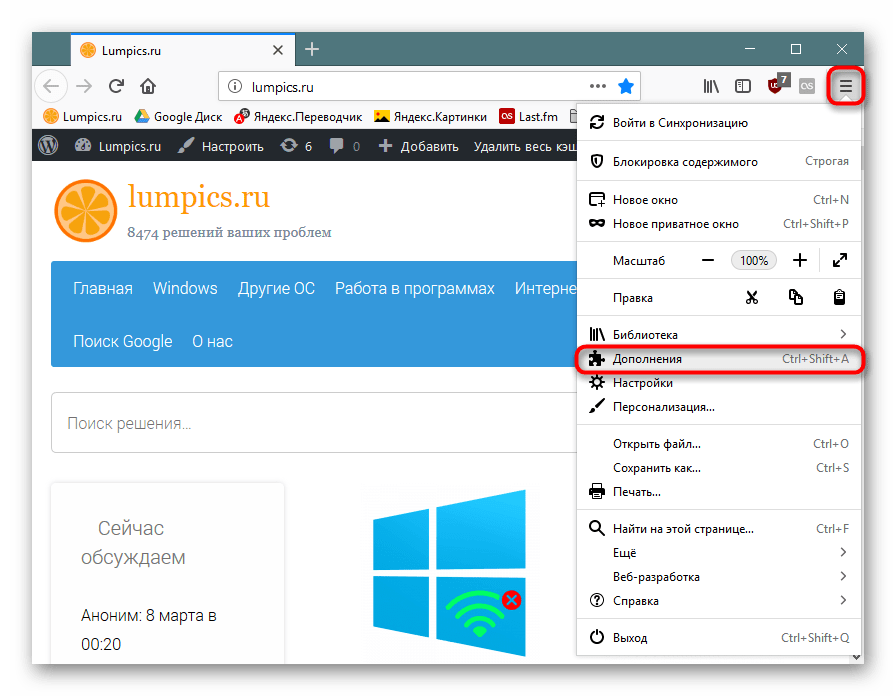

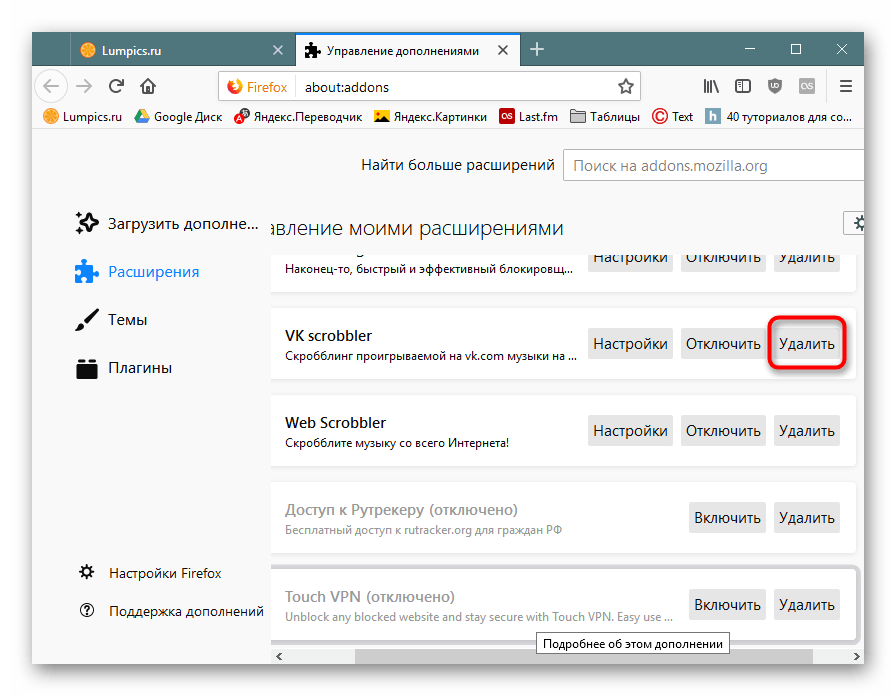

Firefox &8212; &171; Меню & 187; > & 171; Доповнення&187; (або натисніть Ctrl + Shift + A ).

Перегляньте список розширень. Якщо ви побачите підозріле, яке ви або не встановили, або просто не довіряєте йому &8212; видаліть.

Навіть за умови, що там немає саме майнера, в невідомих розширеннях можуть ховатися інші віруси, наприклад, викрадають дані користувача від якогось аккаунта.

Етап 2: Перевірка етикетки

Формат ярлика браузера (та й будь-який інший програми) дозволяє до властивостей запуску дописати певні параметри, разом з якими він буде запускатися. Зазвичай це використовується з метою розширення функціональності або усунення неполадок, наприклад, з відображенням контенту, але зловмисниками може бути доданий автозапуск шкідливого виконуваного файлу, який зберігається на вашому ПК у вигляді BAT і т.п. варіації зміни запуску можуть бути і більш безневинними, націленими на відображення рекламних банерів.

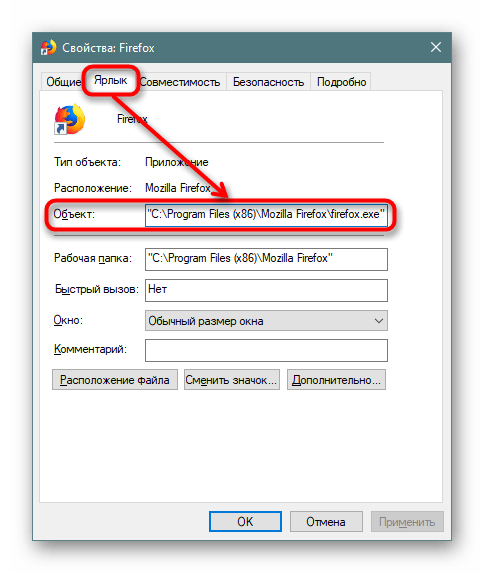

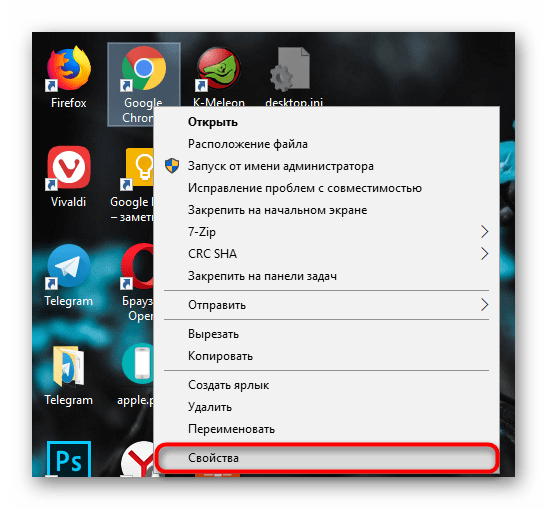

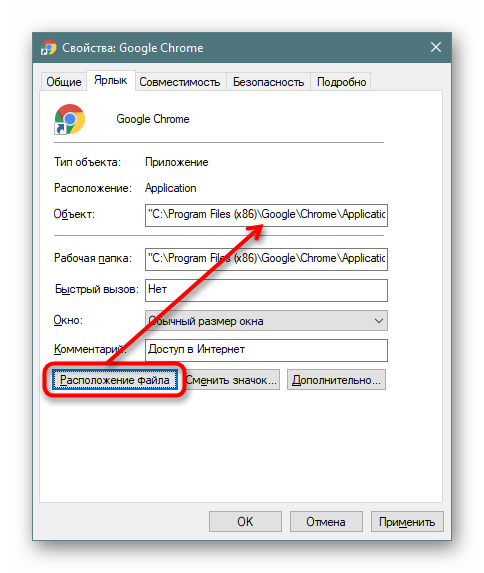

- Клікніть по ярлику браузера правою кнопкою миші і виберіть &171;властивості&187; .

- У вкладці &171;етикетка&187;

знайдіть поле

&171;Об'єкт&187;

, перегляньте рядок до кінця &8212; вона повинна закінчуватися одним з наступних варіантів: firefox.exe&187; / chrome.exe&187; / opera.exe&187; / browser.exe & 187; (у Яндекс.Браузер).

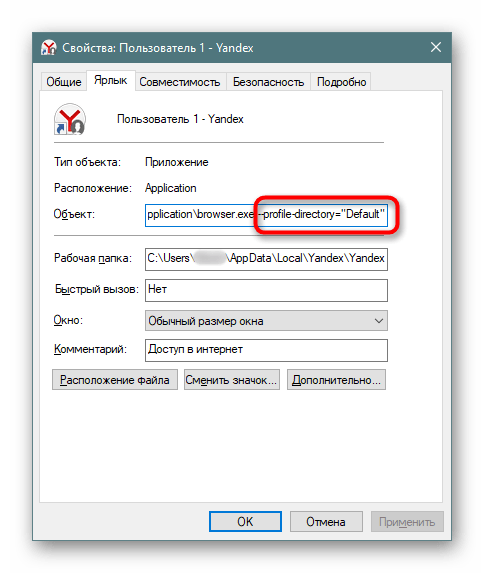

Якщо ви використовуєте функцію поділу браузера на профілі, в кінці буде стояти атрибут на зразок цього:

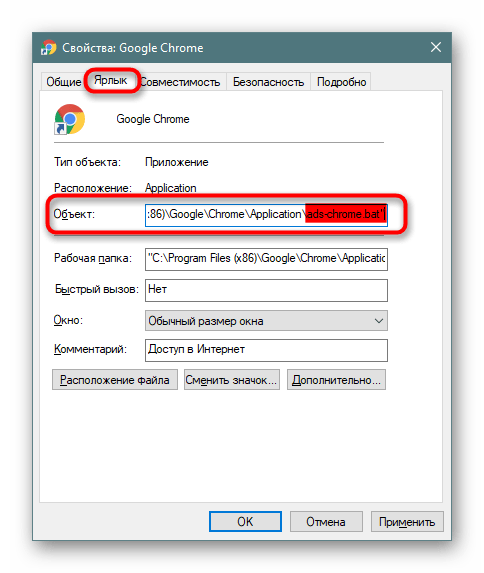

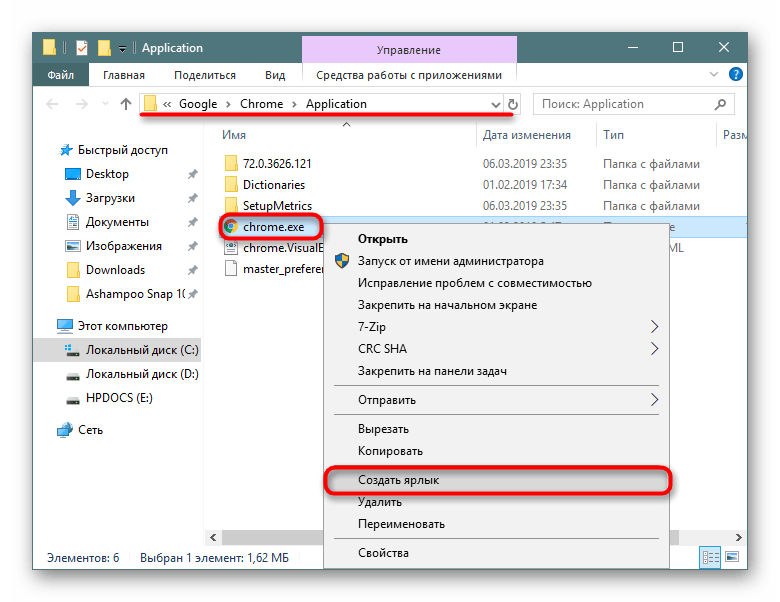

--profile-directory="Default". - При спробі змінити роботу браузера ви можете побачити невідповідності з наведеними вище прикладами. Наприклад, замість chrome.exe & 187; буде прописано щось на зразок того, що ви бачите на скріншоті нижче. Найпростіший шлях &8212; видалити цей ярлик і створити новий. Для цього вам знадобиться зайти в папку, де зберігається EXE-файл, і створити з нього ярлик самостійно.

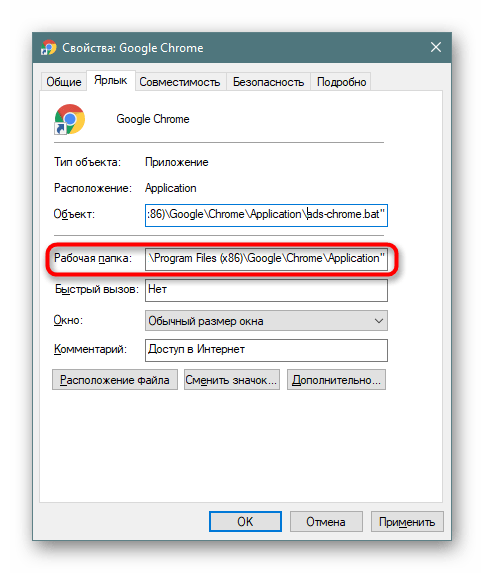

- Як правило, у властивостях ярлика &171;Робоча папка&187;

вказана правильно, тому можете використовувати її для швидкого пошуку директорії браузера.

Крім того, можете натиснути на &171;розташування файлу&187; , щоб швидко перейти до нього, але за умови, що підроблений файл знаходиться в робочій папці браузера (про це ви можете дізнатися з поля &171;Об'єкт&187; ).

- Модифікований файл видаляємо, а з EXE-файлу створюємо ярлик. Для цього натискаємо по ньому правою кнопкою миші і тиснемо &171; Створити ярлик&187; .

- Залишається перейменувати його і перетягнути туди ж, де був колишній ярлик.

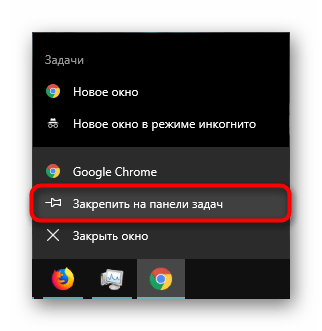

- Якщо ярлик не потрібен, можете запустіть браузер і закріпити його на панелі завдань.

Етап 3: сканування комп'ютера

В обов'язковому порядку необхідно просканувати комп'ютер на наявність не тільки вірусів, але і просто небажаного ПЗ, яке любить прописуватися в браузері у вигляді тулбаров, пошукових систем за замовчуванням, банерів і т.д. різними розробниками було створено відразу кілька утиліт, які виявляють шкідливе програмне забезпечення, що змушує, наприклад, підміняти пошуковик, відкривати браузер самостійно, відображати рекламу в новій вкладці або в кутах вікна. Зі списком таких рішень і уроками по їх використанню, а також з інформацією щодо усунення проблеми, при якій веб-оглядач відкривається за своїм бажанням в будь-який час, ви можете ознайомитися в статтях за посиланнями нижче.

Детальніше:

популярні програми для видалення реклами в браузері

боротьба з рекламними вірусами

чому браузер самостійно запускається

Етап 4: Очищення hosts

Часто користувачі забувають заглянути в інструмент, безпосередньо керуючий доступом до тих чи інших сайтів. У файл hosts нерідко додаються сайти, які в подальшому запускаються в веб-браузері проти волі людини. Процес очищення не складає труднощів, для цього знайдіть і виконайте зміна файлу за наступною інструкції.

Детальніше: зміна файлу хостів у Windows

Вам необхідно привести hosts до такого ж стану, як на скріншоті статті за посиланням вище. Враховуйте пару нюансів:

- Особливо хитрі додають рядки з сайтами в самий низ документа, залишаючи видиме поле порожнім. Обов'язково дивіться, чи є з правого боку документа смуга прокрутки.

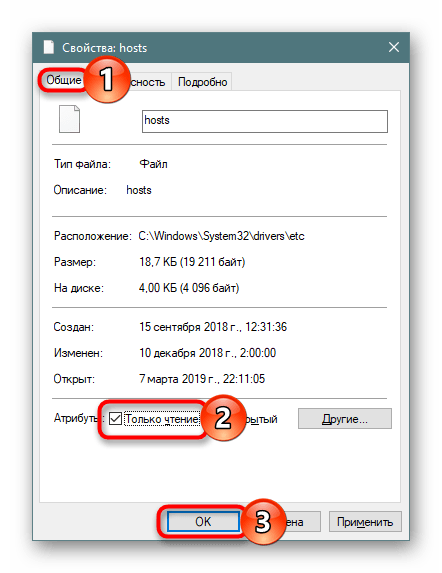

- Надалі документ можна без проблем змінити будь-якого зломщику, тому непоганим варіантом буде зробити його доступним тільки для читання (ПКМ по hosts > &171;властивості&187; > &171;тільки читання&187; ).

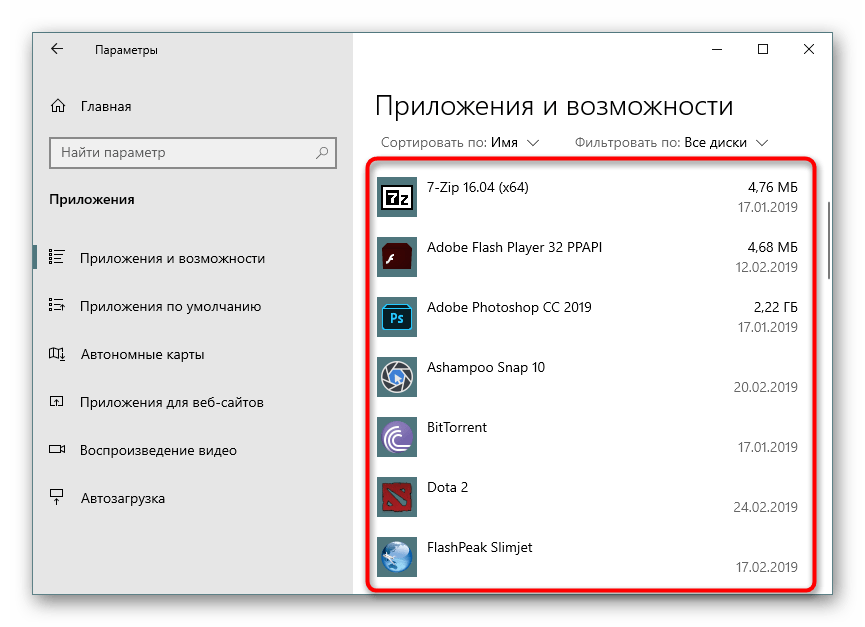

Етап 5: Перегляд списку встановлених програм

Деякі програми не визначаються як рекламні або небажані, але по факту є такими для користувача. Тому уважно огляньте список встановленого ПЗ, і якщо ви побачите незнайоме додаток, яке ви не встановлювали, з'ясуйте його значення. Програми з назвами в дусі &171;search&187; , &171;toolbar&187; і зовсім потрібно видаляти без роздумів. Ніякої користі вони точно не принесуть.

Читайте також: способи видалення програм в Windows 7 / Windows 10

Висновок

Ми розібрали основні прийоми перевірки і очищення браузера від вірусів. У переважній більшості випадків вони допомагають або знайти шкідника, або упевнитися, що його немає. Проте віруси можуть сидіти в кеші браузера, і перевірити його на чистоту крім як скануванням папки кеша антивірусом не представляється можливим. Для профілактики або після випадкового скачування вірусу кеш настійно рекомендується очищати. Зробити це нескладно, використовуючи наступну статтю.

Детальніше: очищення кешу в браузері

Розширення-блокувальники реклами допомагають не тільки прибирати настирливі браузери, але і блокувати агресивну поведінку деяких сайтів, що перенаправляють на інші сторінки, які можуть бути шкідливими. Ми рекомендуємо uBlock Origin , ви можете вибрати і інший варіант.

Якщо навіть після всіх перевірок ви помічаєте, що з комп'ютером щось відбувається, найімовірніше, вірус знаходиться не в браузері, а в самій операційній системі, керуючи, в тому числі і ним. Обов'язково проскануйте весь комп'ютер, використовуючи рекомендації з керівництва за посиланням нижче.

Детальніше: боротьба з комп'ютерними вірусами